Мобильный пробив: что, где, почем. И главное — доколе?

Время на прочтение

10 мин

Количество просмотров 61K

Я так проникся «клиентоориентированным» отношением операторов связи к своим абонентам, что сделав 4 расследования по скрытым мобильным подпискам, решил пойти дальше и проверить: а как они относятся к персональным данным абонентов?

В информационном поле тема пробива постоянно возникает — достаточно вспомнить тот же «Глаз бога» – телеграм-бот для поиска информации о людях по разным, в том числе закрытым базам. Сотовые операторы рапортуют об успехах в борьбе с этим явлением. Известный журналист Эльдар Муртазин доказывает, что получить доступ к персональным данным абонентов совершенно невозможно!

Ведь, цитирую:

«Персональные данные абонентов — это та информация, что считается особенно важной внутри каждого оператора. И эти данные охраняют, вся система выстроена так, чтобы никто не мог получить к ним доступ, даже попав на работу внутрь оператора связи».

Операторы уверяют, что сохранность персональных данных абонентов — предмет их неустанной заботы.

«МегаФон»:

Но я решил проверить лично, можно ли получить персональные данные, хранящиеся у сотового оператора, и если да, то как сложно, сколько стоит и как это все выглядит.

Мы начали со стартовых условий, рассмотрев варианты выдачи официального служебного задания кому-нибудь из коллег. Все-таки это нелегально, поэтому мы решили обезопасить себя бюрократически. Посоветовавшись с юристом, мы решили, что самый безопасный вариант — «пробить» самого себя, благо после предыдущих расследований у всех нас были симки от всех операторов.

Перед этим сотрудник зашел в салоны всех операторов и попросил по паспорту сделать справку об оформленных на него номерах. Тут интересный момент: все, кроме Tele2, ее безмолвно выдали. Представьте с погрешностью на ковидные времена: в салон заходит дядя в маске на пол лица и очках, дает паспорт с фото десятилетней давности без маски и без очков, и ему все печатают. Tele2 все-таки попросил написать заявление. Возможно, поэтому, как пишет журнал «Хакер», пробив абонента Tele2 стоит дороже.

Подготовительный этап закончен, начинается пробив

Что сначала запрашивал: паспортные данные владельца определенного номера.

На самом деле тут выбор «услуг» большой: можно и заказать распечатку звонков, с детализацией базовых станций, и определить местоположение по последнему звонку, и даже самое неприятное — перевыпустить чужую симку. Если кто-то сталкивался с такими кейсами, напишите.

Перед нами стояла цель проверить, насколько это простая/сложная задача для человека «не в теме», сколько требует времени и денег, и убедиться на собственном примере, что такой рынок мобильного пробива существует.

Поэтому в итоге в проекте участвовали два человека, один пробивал и другой оказывал информподдержку (искал информацию в Сети). Инженерное + гуманитарное образование, ноль опыта с пробивом, но какой-никакой опыт работы с источниками.

Сразу скажу, адресов-паролей-явок я в тексте не дам, это плохой бизнес, который должен исчезнуть. Так что без рекламы.

Пробив в Telegram

Начали коллеги (спойлер — ошибочно) с самого простого. Поискали группы с услугами пробива в Telegram. Их там великое множество.

Но обе попытки организовать пробив закончились одинаково — обманом «клиентов». Решив не тратить на это силы и средства, коллеги отправились дальше — в дарквеб.

Пробив в Дарквебе

Сам сайт, где можно запросить пробив, нашелся быстро — в первой же строке поисковой выдачи. Но если в Телеграме быстро отвечают и также стремительно кидают, то на форумах в дарквеб обсуждения и сделки идут долго. Видел статьи журналистов от 2019 года, где им все удалось провернуть за несколько часов, как, например, в этой статье BBC, но то ли времена изменились, то ли наш коллега, который занимался этой задачей, не такой профи.

Сделки можно провести через гаранта — посредника, уважаемого участника форума/старожила, который берет деньги у покупателя и отдает продавцу, только если тот выполнит заказ, что дает относительную защиту от кидал. Но нужно дополнительно оплатить услуги этого гаранта, по 200 рублей за сделку.

Общение в итоге все равно переходит в Telegram. Забавно, что перенося контакт того, с кем коллега договорился на форуме, вручную с компьютера на телефон, он сделал ошибку (эти коварные i, I и l), и общался, соответственно, ничего не подозревая, с другим человеком, мошенником, косящим под настоящего пробивщика. Он пообещал выполнить заказ, но так как сделка проходила через гаранта, то его фокус не удался — деньги ушли по назначению настоящему пробивщику. Так что на рынке суровая конкуренция.

Итоги

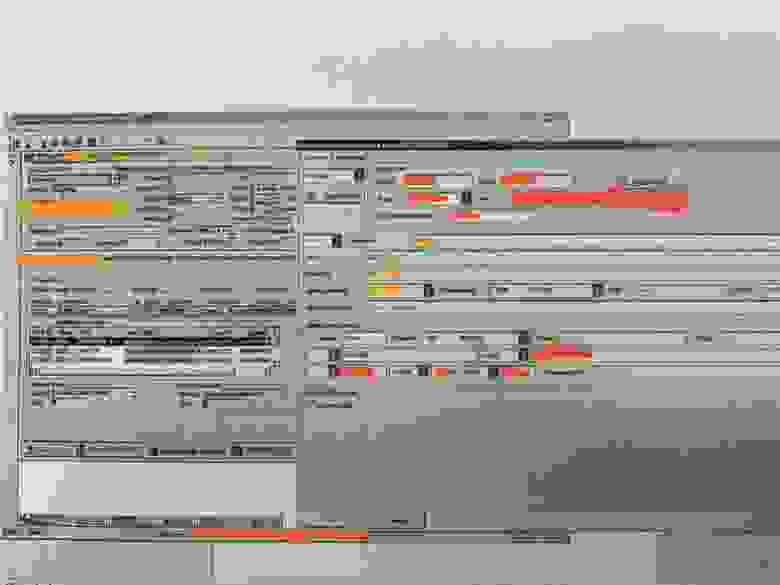

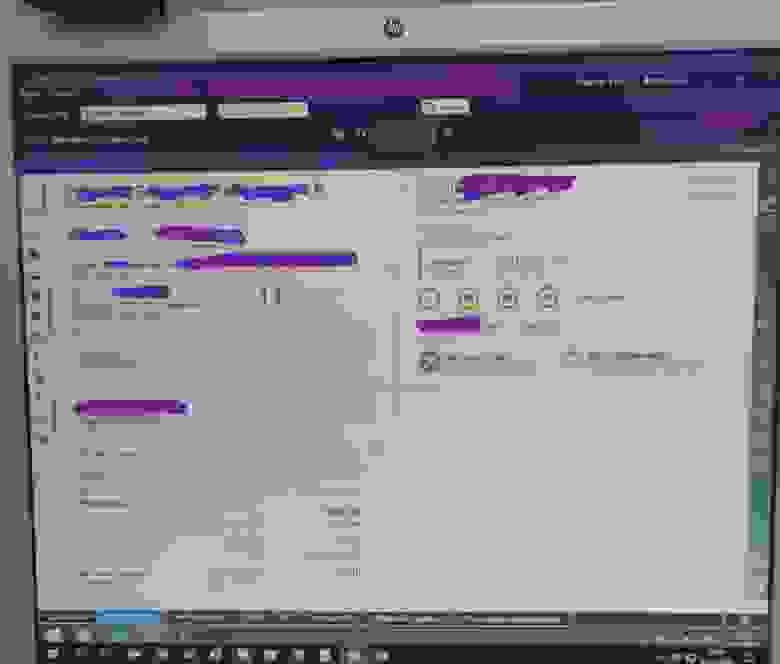

Пробив удался у всех четырех «больших» операторов связи. Коллеге чаще всего присылали фотографии с экранов мониторов: судя по всему, это какие-то программы, используемые операторами. Если есть тот, кто знает подробнее, что за софт — свяжитесь, пожалуйста, с проектом или напишите в комментариях.

Отношение к собственной безопасности у конечных исполнителей, работающих у оператора, очень разное. Так, в одном случае на фото не было никакой идентифицирующей информации и у самой фотографии были удалены метаданные, в двух других случаях люди не потрудились даже убрать ФИО сотрудника. Мы это сделали за них. В итоге мы даже нашли их в ВК.

Итак, пробив номер 1, МТС.

Сотрудник (салона?) позаботился о себе, сделав фото так, чтобы на нее не попали его данные. Метаданные фотографии он тоже удалил. Оранжевым цветом мы закрасили персональные данные пробиваемого коллеги, но они правильные

Пробив номер 2, «Билайн».

Тут уже пришлось и данные коллеги, и данные сотрудника оператора стирать самостоятельно. Но данные, опять же, все верные.

Пробив номер 3, «Мегафон».

Тут тоже все наивно и прекрасно. Данные коллеги — верные, данные гения, который это сфоткал, я замазал. Хорошо, хоть он свой паспорт не приложил.

Пробив номер 4, Tele2.

Самый сложный оператор. Услуги найти номер по данным паспорта у пробивщиков нет вообще. Но получить данные паспорта по номеру телефона — можно.

Есть два нюанса: во-первых, пробив у Tele2 стоит заметно дороже, во-вторых, присылают только запрошенные данные в текстовом виде. То есть коллега запрашивал данные паспорта по номеру. И ему прислали правильные данные его паспорта в текстовом сообщении.

Найти всё? Да!

Кстати, услуги типа «по номеру телефона узнать, какие еще номера телефона зарегистрированы на человека» нет, но вариант получения данных в два захода срабатывает.

У МТС удалось получить паспортные данные владельца номера, а потом по номеру паспорта коллега получил остальные зарегистрированные на этот паспорт номера. Понятно, что он делал это со своими собственным данными, но этот «фокус» можно проделать и с любыми другими. Пробовал именно с МТС, так как там на него было зарегистрировано несколько номеров. Все они в лучшем виде с приветом из очень отдаленного от Москвы региона:

Cчитаем потраченное на пробив, и отдельно — на какую сумму нас кинули.

Кинули на 4 300 рублей. Все настолько мило и наивно, что в качестве оплаты просили скинуть деньги на карту «Сбербанка». Пожаловались на мошенничество в «Сбер», конечно.

Теперь посчитаем, какая сумма была потрачена на «работающий» пробив.

Два раза за МТС: один раз — паспорт по номеру телефона, и второй — номер телефона по паспорту; «Билайн» и «Мегафон» по 1 200 рублей за каждый пробив, итого — 4 800 рублей; аналогичная информация от Tele2 обошлась нам в 4 000 рублей. Если отдельно посчитать, сколько мы затратили за однотипный пробив «паспорт по номеру телефона», у всех четырех операторов, получится 7 600 рублей. Еще какое-то немалое количество денег ушло на комиссии. В дарквебе продавцы предпочитают криптовалюту.

Слово юристу:

Какие нормы права нарушает так называемый «пробив»?

Что нарушает пробивающий?

Согласно статье 137 УК РФ, «Незаконное собирание или распространение сведений о частной жизни лица, составляющих его личную или семейную тайну, без его согласия либо распространение этих сведений в публичном выступлении, публично демонстрирующемся произведении или средствах массовой информации — наказываются

-

штрафом в размере до двухсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период до восемнадцати месяцев, либо

-

обязательными работами на срок до трехсот шестидесяти часов, либо

-

исправительными работами на срок до одного года, либо

-

принудительными работами на срок до двух лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет или без такового, либо арестом на срок до четырех месяцев, либо

-

лишением свободы на срок до двух лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до трех лет.

Те же деяния, совершенные лицом с использованием своего служебного положения, наказываются

-

штрафом в размере от ста тысяч до трехсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период от одного года до двух лет, либо

-

лишением права занимать определенные должности или заниматься определенной деятельностью на срок от двух до пяти лет, либо

-

принудительными работами на срок до четырех лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет или без такового, либо

-

арестом на срок до шести месяцев, либо

-

лишением свободы на срок до четырех лет с лишением права занимать определенные должности или заниматься определенной деятельностью на срок до пяти лет».

Согласно статье 138 УК РФ, «Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений граждан — наказывается

-

штрафом в размере до восьмидесяти тысяч рублей или в размере заработной платы или иного дохода осужденного за период до шести месяцев, либо

-

обязательными работами на срок до трехсот шестидесяти часов, либо

-

исправительными работами на срок до одного года.

То же деяние, совершенное лицом с использованием своего служебного положения, наказывается

-

штрафом в размере от ста тысяч до трехсот тысяч рублей или в размере заработной платы или иного дохода осужденного за период от одного года до двух лет, либо

-

лишением права занимать определенные должности или заниматься определенной деятельностью на срок от двух до пяти лет, либо

-

обязательными работами на срок до четырехсот восьмидесяти часов, либо

-

принудительными работами на срок до четырех лет, либо

-

арестом на срок до четырех месяцев, либо

-

лишением свободы на срок до четырех лет»․

Про ответственность оператора

Согласно статье 63 ФЗ «О связи», «На территории Российской Федерации гарантируется тайна переписки, телефонных переговоров, почтовых отправлений, телеграфных и иных сообщений, передаваемых по сетям электросвязи и сетям почтовой связи. Ограничение права на тайну переписки, телефонных переговоров, почтовых отправлений, телеграфных и иных сообщений, передаваемых по сетям электросвязи и сетям почтовой связи, допускается только в случаях, предусмотренных федеральными законами. Операторы связи обязаны обеспечить соблюдение тайны связи».

А кто вообще имеет право на доступ к этой информации?

Несложно догадаться. Согласно 64 статье того же ФЗ «О связи», «Операторы связи обязаны предоставлять уполномоченным государственным органам, осуществляющим оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, указанную информацию, информацию о пользователях услугами связи и об оказанных им услугах связи и иную информацию, необходимую для выполнения возложенных на эти органы задач, в случаях, установленных федеральными законами».

Согласно ст. 13 ФЗ «Об оперативно-розыскной деятельности», «На территории РФ право осуществлять оперативно-разыскную деятельность предоставлено оперативным подразделениям: органов федеральной службы безопасности, органов внутренних дел РФ, федерального органа исполнительной власти в области государственной охраны; таможенных органов РФ, службы внешней разведки РФ, федеральной службы исполнения наказаний».

То есть детализацию данных абонента могут вообще заказать либо сам абонент, либо уполномоченные (далеко не все) органы государственной власти.

Если говорить о судебной практике, связанной именно с походом в суд абонента, недовольного незаконным распространением его данных, обычно все сводятся к статьям 137 и 138 УК РФ. То есть речь идет только об ответственности сотрудника оператора за содеянное. Достаточно часто встречается формулировка про злоупотребление служебными полномочиями. Случаи участия сотрудников в «пробиве» замечены у всех операторов «большой четверки».

Итак, что же грозит пробивающему?

Недавно корреспонденты BBC рассказали про дело сотрудника «Вымпелком», который продал данные троих абонентов компании. Отмечалось, что кроме детализации соединений, сотрудник копировал и геолокационную информацию о местоположении абонента в момент конкретного вызова. Предоставленные данные позволяли составить карту передвижений субъекта. К счастью, этот сотрудник был пойман и получил 440 часов обязательных работ.

В 2018 году сотрудник Tele2 получил полтора года условно за незаконную детализацию номеров 53 абонентов. Отмечались и дела сотрудников МТС (7 «пробитых» телефонных номеров и приговор на 240 часов обязательных работ) и «Мегафона».

Следует также упомянуть дело о работнике оператора связи, который, ради помощи другу, предоставил ему детализацию звонков его бывшей супруги. В его отношении было возбуждено уголовное дело по ч. 2 ст. 138 УК РФ за нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений граждан. В конкретном случае сотрудник оператора был признан виновным и оштрафован на 120 тысяч.

«Известия» со ссылкой на сервис разведки утечек данных DLBI отмечают, что количество судебных дел, связанных с хищением персональной информации, в 2020 году увеличилось в два раза по сравнению с 2019-м. И большая часть уголовных дел была возбуждена против сотрудников операторов и салонов сотовой связи. В 2020 году их доля составила 67%, в то время как в 2019 — 46%.

Кроме того, свою негативную роль в деле незаконной передачи информации об абонентах сыграла и пандемия: в связи с переходом сотрудников на удаленную работу часть утечек переместилась в «серую зону» и не была зафиксирована.

Выводы

Грустные.

Нам бы очень хотелось, чтобы дела обстояли так, как это описано в статье Эльдара Муртазина, но реальность не такая оптимистичная.

Пробив существует. Если вы новичок со стороны, он отнимет у вас сколько-то средств на кидал, но найти настоящего пробивальщика достаточно просто. Пробив сегодня для новичка отнимает довольно много времени на переговоры, заказ, исполнение, так что, вероятно, услуги типа «вспышки» (геолокация, откуда был сделан последний звонок) — это уже для постоянных клиентов.

Законодательство вполне себе старается защищать персональные данные. Другое дело — отношение оператора к хранению информации. Проще реагировать на какие-то статьи в СМИ, выгонять сотрудников, штрафовать и т.д., чем озадачиться обеспечением безопасности данных пользователей.

В нашем случае заказы явно выполнялись рядовыми сотрудниками салонов, это — «слабое звено» системы. Но наказание одному из них не остановит других любителей легких денег. Решать эту глобальную проблему нужно на более высоком уровне.

Что я предлагаю

-

Подозреваю, что есть целая куча «звоночков», которые говорят, что данные пользователя вызываются с целью пробива. Почему они не срабатывают? Например, я живу в Москве, а пробив был осуществлен в Рязани. Да даже если моей симки нет в соте салона, это уже повод для службы безопасности позвонить мне и спросить, запрашиваю ли я информацию по собственному номеру. Опять же, если оператора салона начинает интересовать куча людей из разных регионов, разве это не повод задуматься?

-

А зачем вообще на экран оператора в салоне одновременно выводится столько данных обо мне? Если они будут выводиться частями и с персональным паролем, например, показывается адрес — исчезает ФИО и т.д., то это хотя бы замедлит скорость их добычи. А если при этом ничего не происходит — ни покупок, ни изменения данных или перечня услуг, — это опять же повод сработать триггеру, что что-то здесь не то.

-

Все-таки признать вину компании в таких ситуациях. Компания несет ответственность за найм сотрудников, которые потом так поступают с данными клиентов, она закупает софт.

-

Многие эксперты называют повышение штрафов неплохой мерой, но тогда наказывать надо и сотрудников, и в первую очередь, саму компанию.

Если есть еще идеи — делитесь.

Призываем операторов зайти и почитать.

Нет, я понимаю, выгнать с работы спалившегося сотрудника салона и даже посадить его гораздо дешевле, чем дорабатывать ИТ-решения. Но меня сейчас больше заботит безопасность моих данных, а не рост выручки оператора, корпоратив для его сотрудников в Монако и бонусы в размере зарплаты за год.

P.S. По итогам этого текста мы направили запросы всем четырем операторам, «принявшим участие» в нашем тексте, будем держать вас в курсе.

Вопросы про «пробив» абонентов всплывают часто, и всегда операторы твердо стоят на том, что защита персональных данных для них — дело святое. Очень полезный эксперимент на эту тему с интересными результатами провели сотрудники iFreedomLab. Это российская «Лаборатория Свободного Интернета» — группа активистов из сферы IT, которая выступает за прозрачное и безопасное использование личных данных.

Они проверили, реально ли обычному пользователю — не хакеру, не сотруднику госструктур или какому-то влиятельному человеку — получить доступ к данным другого абонента исключительно по номеру телефона.

Как проходил эксперимент?

Чтобы не заработать юридических проблем, экспериментаторы использовали свои же номера.

«Пробивы» тестировались 2 способами:

- Телеграм-боты и группы. Каналов, занимающихся пробивами, есть куча. Ребята испытали две, но в обоих случаях попали на развод: деньги взяли, но данные не предоставили. В сумме ушло 4300 рублей, причем оплата проводилась немудрено, прямо на карту Сбера.

- Форум в даркнете. Был взят первый попавшийся сайт по запросу о пробиве (какой именно — не говорят). «Услуга» проводилась через гаранта — старожила на форуме, который берет за посредничество по 200 рублей на каждой сделке.

И пробив через даркнет дал результат по всем 4 операторам!

Можно ли пробить человека по его номеру?

Можно, причем легко, недорого, и сделать это может любой желающий, более-менее умеющий пользоваться Интернетом.

В каком виде пришли результаты: от МТС, Билайна и Мегафона — скрины с экрана с открытой программой, то есть их делали сотрудники этих операторов. У Теле2 данные пришли текстом.

Что показал пробив: паспортные данные, а у Мегафона — еще и другие номера, зарегистрированные на этого же человека.

Самое смешное: у Мегафона и Билайна данные крадут настолько одаренные сотрудники, что даже не скрывают своих имен. На скринах, присланных «заказчику», они видны, и участники iFreedomLab даже нашли этих людей Вконтакте. Сотрудник МТС был более осторожен: сфоткал экран так, чтобы его данных не было видно, и удалил метаданные фото. Но самым умным оказался сотрудник Теле2, который не фотографировал инфу на мониторе, а просто ее переписал.

Во сколько это обошлось: у МТС, Мегафона и Билайна «пробивы» паспорта по номеру телефона и телефона по паспорту стоят по 1200 рублей. У Теле2 удалось «заказать» только данные паспорта по номеру, и это обошлось в 4000 рублей. Все «услуги» оплачиваются только в криптовалюте.

Законно ли пробивать кого-либо?

Нет, существует статья 137 УК РФ «Незаконное собирание сведений о частной жизни». А для тех, кто выполняет пробив на заказ — есть еще и статья 138 УК РФ «Нарушение тайны переписки или иных сообщений»

Содержание

- 1 Что такое пробив?

- 2 Сколько стоит пробить человека

- 2.1 Мобильный пробив

- 2.2 Государственный пробив

- 2.3 Банковский пробив

- 2.4 Другой пробив

- 3 Что светит за пробив?

- 4 Пробив и киберпреступники

- 5 Нужно ли бороться и как?

«Я тебя по IP пробью!» Если ты получал такие угрозы в интернете, возможно, не стоит относиться к ним с излишним скепсисом. Потому что пробить по IP тебя действительно могут.

Еще по теме: Как найти человека по нику?

Еще могут пробить человека по номеру телефона, банковским реквизитам, ФИО и даже по фотографии. И я говорю не о полиции и ФСБ. Речь в статье пойдет о том, как это делают киберпреступники, за которыми закрепилось название «пробивщики».

Что такое пробив?

«Пробив» — это противоправная услуга, с помощью которой злоумышленники получают из закрытых баз данных информацию о конкретном человеке или организации. Естественно, за деньги. Существование такого предложения было бы невозможно без инсайдеров — сотрудников, у которых есть доступ к нужной информации для выполнения служебных обязанностей.

Инсайдеры занимают низшее положение в преступной иерархии. Далее следуют вербовщики, в задачи которых входит подбор инсайдеров и расчеты с ними. Возглавляют преступную цепочку владельцы сервисов пробива, они продвигают свои противоправные услуги в даркнете, взаимодействуют с покупателями и поставщиками информации. Иногда сервисы работают напрямую с инсайдерами, минуя вербовщиков.

На каждом уважающем себя форуме в даркнете присутствует раздел с услугами пробива. Предложения сервисов также легко найти в Telegram. Все настолько просто, что получение информации сводится к паре кликов и перечислению денежных средств.

Условно пробив можно разделить на три основные категории: государственный, мобильный и банковский.

Сколько стоит пробить человека

Рынок пробива отлично саморегулируется, продавцы стараются не демпинговать, скидки предоставляются при оптовом заказе и постоянным клиентам. Если поставщик услуги не в состоянии найти запрашиваемую информацию, он приобретает ее у конкурентов, не получая за такой заказ прибыли, но зарабатывая лояльность покупателя. В очередной раз убеждаемся, что принципы свободного рынка Адама Смита оказались отлично применимы и на рынке киберпреступности.

Цена на услуги складывается прежде всего исходя из доступности данных. То есть низкая цена пробива номера у конкретного оператора свидетельствует о том, что на рынке много предложений от сотрудников этой компании, готовых предоставить доступ к персональным данным абонентов.

Мобильный пробив

Это самый объемный по количеству предложений вид пробива. Предложения у сервисов схожие:

- пробив номера;

- поиск номеров (по ФИО и дате рождения);

- детализация звонков;

- детализация с базовыми станциями;

- «вспышка» (определение местоположения абонента по последнему звонку);

- блокировка номера;

- восстановление или переоформление сим-карты.

Самыми доступными оказались данные абонентов «Билайна» — за 500 рублей можно получить необходимую информацию о владельце номера. Детализация звонков абонентов этого оператора тоже недорога — всего 1500 рублей и 5000 рублей за эту же информацию, но с указанием базовых станций.

Дороже всего пробить номер абонента «Теле2». При этом узнать номер по ФИО и дате рождения не получится ни у одного продавца. Возможно, из-за особенностей функционирования внутреннего ПО учета абонентов «Теле2».

Пробить номера абонентов МТС и «МегаФон» стоит 800 рублей и 1500 рублей соответственно. А вот детализация звонков обойдется значительно дороже — 12 тысяч рублей у МТС и 14 тысяч рублей у «МегаФона».

Государственный пробив

Государственные базы — крупнейшие агрегаторы персональных данных граждан РФ. Эта информация накапливается о каждом из нас с самого рождения. Ценность ее в том, что она не подлежит удалению и редактированию (по крайней мере, это недоступно для простого гражданина).

Вот список популярных государственных баз, по которым пробивают в даркнете:

- «Роспаспорт» (паспорта РФ, загранпаспорта, форма № 1, брак, фото) — от 1300 рублей;

- «Магистраль» (все официально купленные по паспорту билеты: авиа, железнодорожные, автобусы, пароход) — от 2000 рублей;

- «Рубеж» (пересечение границы, список пассажиров рейсов по аэропортам РФ, список пассажиров поезда по вокзалам дальнего следования) — от 5000 рублей;

- «Интерпол» — цена по запросу;

- МВД (судимости и правонарушения) — от 1500 рублей;

- «Мигрант» (учет иностранных граждан) — от 3000 рублей;

- «Поток» (фото автомобилей со стационарных камер) — от 4000 рублей в месяц;

- ГИБДД (ДТП, штрафы, VIN, номера) — от 1300 рублей;

- ФИС ГИБДД (данные паспорта и водительского удостоверения; зарегистрированные авто и история правонарушений) — от 1300 рублей;

- ИБД (паспортные данные, регистрация, судимости, розыск) — от 1500 рублей;

- «Оружие» (зарегистрированное на гражданина оружие) — от 2500 рублей;

- ФНС (имущество, налоговая, трудоустройство, счета) — от 1300 рублей;

- ЕГРН (Росреестр) — от 1300 рублей;

- НБКИ (национальное бюро кредитных историй) — от 1500 рублей;

- «Эквифакс» (кредитная история) — от 1500 рублей;

- ПФР (форма СЗИ-6, стаж работы, место работы, отчисления) — от 3000 рублей;

- ЗАГС (муж, жена, дети, свидетельство о браке, реквизиты записи акта о заключении брака, регистрация по месту жительства) — от 5000 рублей;

- ФССП (ограничения, аресты имущества) — от 5000 рублей.

Много шума в последнее время было связано с появившимися на теневых форумах объявлениями о продаже доступа к ЕЦХД — системе, которая обрабатывает и хранит данные с московских камер. Стоимость такого доступа составляет 30 тысяч рублей. Покупатель получает возможность подключиться к любой камере в режиме онлайн, а также просматривать архивные видеозаписи, которые хранятся пять дней. Кажется, предсказание Оруэлла о Большом Брате начинает сбываться!

Похожим предложением воспользовалась волонтерка «Роскомсвободы» — она отправила пробивщику фото и за 16 тысяч рублей через пару дней получила подробный отчет о своих перемещениях по городу. Правда, нужно отдать должное сотрудникам правоохранительных органов. Не прошло и месяца, как в Москве возбудили уголовное дело (ст. 285 и ст. 137 УК РФ) в отношении двух полицейских, возможно причастных к пробиву волонтерки. Наверняка из-за скандала пробивщики хотя бы временно перестанут предлагать эту услугу. Никто не захочет привлекать к себе лишнего внимания.

Банковский пробив

Утечка подобной информации может привести к достаточно серьезным последствиям для ее владельца, ведь банковская информация весьма критична. Вот примерный перечень информации о клиентах самого крупного и известного в России банка, которую можно получить в даркнете:

- номер банковской карты — 3500 рублей;

- привязанный телефон — 5000 рублей;

- паспортные данные, прописка — 7500 рублей;

- кодовое слово — 15 000 рублей;

- баланс (остаток) на карте — 5000 рублей;

- адреса банкоматов, которыми пользуется клиент, — 8000 рублей;

- выписка по номеру карты — 12 000 рублей;

- выписка по номеру расчетного счета — 18 000 рублей;

- блокировка карты навсегда — 2500 рублей.

Но не стоит думать, что у других банков дела обстоят лучше. Судя по предложениям, пробивщики готовы предоставить информацию из любого банка, входящего в топ-30 в России. С поправкой на то, что чем меньше предложений от инсайдеров и чем лучше работает служба безопасности банка, тем выше цена пробива.

Другой пробив

Помимо телефонного и банковского, есть и другие виды пробива.

- Пробив аккаунтов в соцсетях. Например, за 15 000 рублей продавец готов предоставить привязанный к странице VK номер, почту, дату регистрации, IP-адреса регистрации и последнего входа.

- Пробив IP-адреса — 90 000 рублей.

- Пробив страницы Instagram или Facebook по номеру телефона — от 5000 рублей.

Встречаются и другие услуги. Некоторые предоставляются по запросу покупателя, и чем более он редкий, тем выше цена. Продавцы, например, готовы искать инсайдера под исполнение конкретного заказа.

Что светит за пробив?

Уголовная практика в отношении пробивщиков весьма обширна. Злодеи привлекаются к ответственности по следующим статьям Уголовного кодекса:

- ч. 3 ст. 272 УК РФ «Неправомерный доступ к компьютерной информации» — до пяти лет лишения свободы;

- ч. 2 ст. 138 УК РФ «Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений» — до четырех лет лишения свободы;

- ч. 2 ст. 137 УК РФ «Нарушение неприкосновенности частной жизни» — до четырех лет лишения свободы;

- ч. 3 ст. 183 УК РФ «Незаконные получение и разглашение сведений, составляющих коммерческую, налоговую или банковскую тайну» — до пяти лет лишения свободы;

- ч. 1 ст. 201 УК РФ «Злоупотребление полномочиями» — до четырех лет лишения свободы;

- ч. 1 ст. 285 УК РФ «Злоупотребление должностными полномочиями» — до четырех лет лишения свободы.

Суды при этом редко прибегают к применению наказания в виде настоящих тюремных сроков. Чаще пробивщики приговариваются к условному сроку, ограничению свободы либо штрафу. Также нередки случаи, когда уголовное дело прекращается в связи с примирением сторон или назначением штрафа.

Больше всего приговоров выносится в отношении сотрудников офисов продаж и салонов сотовой связи. Многие связывают это с низкой зарплатой и неограниченным доступом сотрудников к информации об абонентах.

Например, в Иваново сотрудница АО «РТК» (входит в МТС) за 150 рублей пробивала данные абонентов МТС и отправляла их своему знакомому через Telegram. Всего ей удалось заработать около 3500 рублей. Суд оказался снисходителен к обвиняемой и постановил прекратить уголовное дело с назначением штрафа в 15 тысяч рублей.

В последнее время наметилась тенденция привлекать сотрудников операторов связи за пробив по статье 274.1 УК РФ «Неправомерное воздействие на критическую информационную инфраструктуру РФ», которая предусматривает до десяти лет лишения свободы. Так, Абаканский городской суд Республики Хакасия приговорил сотрудника АО «РТК» (входит в МТС) к двум годам лишения свободы условно за то, что он предоставил третьему лицу детализацию разговоров четырех абонентов МТС. Для этого он заполнил заявления о предоставлении детализации соединений от абонентов. Полученную информацию инсайдер отправил неустановленному лицу.

Интересно, как суд в данном случае интерпретирует понятие вреда — «в виде нарушения безопасности информации, принадлежащей и охраняемой ПАО „МТС“, а также дискредитации деловой репутации ПАО „МТС“». Как по мне, деловую репутацию компании в большей степени дискредитирует количество предложений пробива их клиентов в даркнете и низкая цена за нее.

Чем объяснить смену ст. 272 УК РФ на 274.1? Возможно, правоохранительные органы гонятся за показателями по новой статье УК, и если деяние формально содержит признаки состава преступления, предусмотренного ст. 274.1, то они с радостью берутся за него. К сожалению, подобное рвение может привести к чрезмерному наказанию для провинившихся. С другой стороны, сотрудники правоохранительных органов не заинтересованы искать и задерживать действительно опасных киберпреступников. Осуждения по статье есть, вред критической информационной инфраструктуре предотвращен, все счастливы.

Еще по теме: Лучшие Телеграм-боты для пробива и поиска информации

Проблема в том, что информация, которая содержится в базе данных абонентов оператора сотовой связи, однозначно критична для самого оператора и клиента. Но так ли она критична для безопасности Российской Федерации? Такой подход дискредитирует само понятие критичности и приводит к формальному исполнению требований законодателей.

А вот сотрудники банков предстают перед судом значительно реже. Возможно, потому, что банки не хотят выносить сор из избы и решают конфликты на месте, часто сотрудника увольняют. Но если дело доходит до хищения денежных средств, то простым увольнением злоумышленнику уже не отделаться. Так, архангельский суд приговорил к штрафу в 50 тысяч рублей сотрудника «Альфа-Банка» за разглашение сведений о шести клиентах банка, их счетах и остатке денежных средств на них. Полученные данные он передал своему знакомому, который реализовал их в даркнете за 140 тысяч рублей. «Знакомый» тоже предстал перед судом, получив в наказание 45 тысяч рублей штрафа. Интересно, что подельники после выплаты штрафов еще оставят при себе 45 тысяч рублей. Покупатели использовали полученные данные с максимальной эффективностью — они похитили со счетов клиентов почти 8,5 миллиона рублей. Уголовное дело в отношении их выделено в отдельное производство.

Госслужащие также редко предстают перед судом. Хотя, судя по количеству предложений в даркнете, инсайдеров в госучреждениях достаточно. Но если все-таки попадаются, то наказание часто бывает суровым. В Краснодарском крае к двум с половиной годам лишения свободы приговорили старшего оперуполномоченного отдела уголовного розыска полиции. В течение 2018 года он не менее пятнадцати раз отправил паспортные данные граждан неустановленному лицу.

Пробив и киберпреступники

Конечно, в большинстве случаев услуги пробива заказывают ревнивые супруги, частные детективы, коллекторы, службы безопасности организаций и мелкие мошенники. Их действия однозначно противоправны, требуют самого строгого осуждения и должны пресекаться в любой стране, которая претендует на звание развитой. Но нам интереснее, что с этими данными могут сделать киберпреступники.

Кевин Митник в книге «Искусство обмана» утверждает, что намного проще получить пароль с помощью обмана, чем пытаться взломать систему безопасности. Он приводит яркие и захватывающие примеры, когда преступники похищали миллионы долларов благодаря нескольким телефонным звонкам. Киберпреступники давно поняли, что самое уязвимое место в безопасности организации — это ее сотрудники. Искусство обмана, которое сегодня называется «социальная инженерия», позволяет злодеям получить ценнейшую информацию об объекте атаки. С ее помощью они без труда взламывают систему безопасности организации. Но чтобы быть максимально убедительным и правдоподобным при применении техники социальной инженерии, нужно предварительно собрать как можно больше данных о жертве. Здесь отлично помогут социальные сети и открытые источники данных. А вот информацию из закрытых источников как раз позволит получить пробив.

Ты наверняка помнишь недавний случай со взломом аккаунтов знаменитостей в Twitter. Атака велась не на сами аккаунты, а на сотрудников Twitter. Как раз с применением способов социальной инженерии. Повезло, что взломщиками в том случае выступили неискушенные преступники, которые выбрали самый незамысловатый способ использования уязвимости — устроили фальшивую раздачу биткойнов. Можно только догадываться, какие были бы последствия, окажись эти данные в руках более серьезных преступников.

Вот для примера один из опасных сценариев. Недавно Госдеп США объявил о вознаграждении до 10 миллионов долларов за информацию, которая поможет идентифицировать лиц, пытающихся в интересах иностранного правительства повлиять на результаты выборов с помощью «незаконной киберактивности». Это сообщение было опубликовано на официальной странице департамента в Twitter с указанием сайта, на котором можно поделиться информацией о киберпреступниках. А представь, что этот твит выложили злоумышленники и указали собственный сайт. Скольких бы «стукачей» удалось выявить подобным способом?

Что еще могут сделать киберпреступники? Пробив поможет при спирфишинге. Например, сотрудница атакуемого предприятия недавно отдыхала на турецком побережье. Она с высокой вероятностью перейдет по ссылке, содержащейся в письме Ростуризма о компенсации за поездку в Турцию. Или из турецкого отеля с информацией о том, что она забыла украшение в своем номере. Информацию о перемещениях за границу можно за 5000 рублей получить из базы «Рубеж».

Пример из мобильного пробива. Злоумышленники пробивают номер телефона начальника атакуемой организации и его секретаря. Во время отпуска начальника перевыпускают его сим-карту, звонят и пишут секретарше с указанием скачать файл по ссылке и установить на свой компьютер. Или отправить документ на указанный адрес. Варианты ограничены лишь фантазией злоумышленников, а она у них есть. Многие сотрудники гордятся своей исполнительностью и редко ставят под сомнение команды руководства. Даже если они нарушают требования безопасности.

Банковский пробив больше подходит кибермошенникам, цель которых — похитить деньги с твоей банковской карты. Они действуют прямолинейно и грубо. Пробив помогает им собрать дополнительную информацию о жертве, чтобы быть более убедительными при общении с ней.

Нужно ли бороться и как?

Вопрос дискуссионный. В последнее время часто звучит мнение, что пора расстаться с понятием «персональные данные». Мол, всё уже давно есть в открытом доступе. Считаю такое решение преждевременным. Пока у киберпреступников есть возможность использовать наши персональные данные в противоправных целях, эти данные необходимо должным образом защищать. И любой случай утечки должен строго наказываться.

Правоохранительные органы подходят к борьбе с пробивщиками очень решительно. За последние годы в России осуждено большое количество инсайдеров, преимущественно из числа сотрудников салонов сотовой связи. Это, как правило, молодые люди с низкой зарплатой и большими амбициями. Ради сиюминутной выгоды они готовы пойти на преступление, не задумываясь о последствиях. Реже удается привлечь к ответственности вербовщиков. И то если они общались с инсайдерами вживую.

А вот поимка владельца сервиса пробива — это пока что-то из разряда фантастики. Неудивительно, ведь они используют средства анонимизации, деньги принимают на электронные кошельки, переписываются в «Телеграме». Искать их сложно, доказывать причастность к противоправной деятельности еще сложнее. К сожалению, такая борьба с низшими звеньями в преступной иерархии малоэффективна, ведь на смену пойманным всегда приходят новые искатели легкого заработка.

Кто должен активно бороться с инсайдерами, так это службы безопасности самих компаний. Применять для этого самые современные технические средства, мониторить даркнет, проводить внутренние проверки. Но, судя по количеству предложений в даркнете, эта борьба либо не ведется, либо недостаточно успешна. Возможно, на более активные действия компании могла бы мотивировать широкая огласка проблемы в СМИ, иски потерпевших с требованием возмещения ущерба, штрафы со стороны регулирующих органов за нарушение правил хранения и защиты персональных данных. Как в примере с сетью отелей Marriott, когда их оштрафовали на 124 миллиона долларов за утечку данных клиентов.

Но пока этого нет, никто не может быть уверен в том, что его не пробивают прямо сейчас. Даже если ты не шпион и твои паспортные данные не составляют гостайну, а перемещаешься ты в основном между домом и работой, это не значит, что твоими правами на защиту персональных данных можно пренебрегать. Ведь жертвами киберпреступников чаще всего становятся простые граждане.

Еще по теме: Как ловят преступников использующих телефон

Базы МВД, банков и сотовых операторов — открытая книга для злоумышленников и ревнивых супругов

За относительно небольшие деньги торговцы персональными данными готовы рассказать о ваших поездках и месте жительства, показать список звонков, СМС и селфи. Специалисты разводят руками: уберечь свои персональные данные можно, лишь отказавшись от мобильной связи, использования интернета и банковских расчетов. Шансов сохранить личную жизнь в тайне нет никаких, а получить к ней доступ совсем недорого.

«Я слежу, мне известны все ее контакты»: так и вскрылась афера

Детализация звонков во имя супружеского счастья

Казанцы Анастасия и Евгений Меркуловы (имена и фамилия изменены) провели в браке несколько лет, воспитывали ребенка. Но, как это бывает, отношения превращаются в рутину, за которой следуют ссоры и скандалы. В какой-то момент в семье случился разлад, и супруга решила порвать отношения, подала на развод и ушла из дома.

Евгений разводиться не хотел. Он начал разыскивать супругу, но все его звонки и сообщения она игнорировала. А затем Анастасия, устав от навязчивости мужа, который, как ей казалось, преследовал ее, сменила номер телефона. Однажды она выяснила, что ее симка заблокирована, и обратилась к оператору. Доступ к сим-карте ей быстро восстановили, и Анастасия не придала бы этому значения, если бы не ее сестра, которая переслала ей странное сообщение. В нем была фотография с выпиской всех ее телефонных разговоров. Сообщение было подписано: «Перешли Насте».

Женщина снова пошла в офис оператора. Сотрудники офиса удивились, заявив, что никто не заказывал распечатку ее звонков. Анастасия написала жалобу на имя руководства офиса, что дало результат: с ней связались сотрудники службы безопасности оператора, а затем — и ФСБ. Женщина была на 100% уверена, что это дело рук ее мужа. И оказалась права.

Как выяснилось, Евгений попросил помощи у своего друга Ильдара (имя также изменено), который работал в казанском офисе «Вымпелкома» — компании – владельца бренда «Билайн», — расположенном в ТЦ «Квартал».

Ильдар зашел в базу данных телефонного оператора, ввел номер Анастасии, сфотографировал выписку по всем ее звонкам за последний месяц и отправил другу. Евгений попросил о еще одной выписке. Ильдар, боясь последствий, попросил о помощи свою начальницу, в красках описав ситуацию: если этого не сделать, распадется семья! Та зашла в базу, открыла список звонков по номеру Анастасии, сфотографировала их и отправила Ильдару по WhatsApp. Ильдар переслал сообщения Евгению. Последний решил поделиться своими «знаниями» с сестрой своей жены: «Я слежу, мне известны все ее контакты».

В отношении Ильдара и его начальницы возбудили уголовные дела по ч. 2 ст. 138 УК РФ («Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений с использованием служебного положения»). Ильдар вину признал. В мае прошлого года Ново-Савиновский райсуд Казани признал его виновным и назначил штраф в 120 тыс. рублей. Дело его начальницы выделено в отдельное производство. Сам заказчик преступления, супруг Анастасии, остался безнаказанным, его признали лишь свидетелем по делу.

Что грозит покупателю данных? Почти ничего. Единственный вариант привлечь его к уголовной ответственности — зафиксировать оплату. В этом случае его действия можно квалифицировать как коммерческий подкуп (ст. 204 УК РФ)

Фото: «БИЗНЕС Online»

Что грозит за слив персональных данных: опыт Казани и Челнов

Подобных уголовных дел в Казани за последние 10 лет — около двух десятков. Практически все они прекращаются, а фигурантам назначают судебные штрафы до 100 тыс. рублей (а главное — они не получают судимость). Реже такие дела оканчиваются уголовными штрафами (не более 200 тыс.), исправительными работами (до 1 года) и условными сроками (до 1,5 года).

Например, в прошлом году казанец, распечатавший список звонков, но не успевший с ним что-либо сделать, получил 80 часов исправительных работ. Еще год работ назначили жителю Казани, который захотел подзаработать и продал несколько распечаток звонков, по 1,5 тыс. за каждую. Двое челнинцев в свою очередь получили условный срок за продажу логина и пароля, который бы давал доступ к базе данных мобильного оператора за 10 тыс. рублей, в нагрузку к которому добавили дубликаты сим-карт. Еще один пример с хеппи-эндом для фигурантов: в 2015 году два казанца, которые подменили сим-карту и получили полную детализацию звонков с нее, попали под амнистию.

Что грозит покупателю данных? Почти ничего. Единственный вариант привлечь его к уголовной ответственности — зафиксировать оплату. В этом случае действия можно квалифицировать как коммерческий подкуп (ст. 204 УК РФ).

правила «пробива»

Мир гаджетов и высоких технологий почти не оставляет шансов на неприкосновенность личной жизни. Ежедневно мы попадаем в объективы сотен и тысяч камер наружного наблюдения. Это слежка извне. А изнутри за нами наблюдает собственный смартфон, который на вполне себе законных основаниях делится с компанией-производителем историей поисковых запросов, геолокацией, а иногда — даже записями звонков.

Изучив рынок «пробива», мы пришли к выводу — «пробить» почти что любого и узнать очень много его личных данных можно за час. Хакером быть необязательно.

Вот самые популярные способы моментального и бесплатного «пробива»:

1. Человек добровольно делится своими персональными данными. Яркий тому пример — социальные сети, в которых анкета может рассказать очень много о ее авторе. Это ФИО., дата и место рождения, адрес электронной почты. Многие оставляют даже свой реальный номер телефона, чем могут воспользоваться мошенники и прочие злоумышленники.

Зачастую в соцсетях пользователи указывают место работы, вуз, который они окончили, школу, можно узнать годы выпуска или поступления. Люди пишут о своих увлечениях, любимых фильмах, книгах, музыке, обозначают геопозицию на фотографиях. Эти пункты могут быть полезны для слежки. Например, можно вычислить, в какой спортзал вы ходите, по каким дням, сколько тратите на тренировки и т. д.

2. Через сайты госорганов. Например, УФССП: достаточно ввести полные фамилию, имя и отчество человека. Далее форма покажет, есть ли в его отношении исполнительные производства и на какую сумму. Также там будет указана дата рождения интересующего нас лица. Кто-то может назвать подобное публичным разглашением данных, однако это структурированный учет, созданный для мобильного доступа к данной информации. Она приобретает характер публичности в связи с совершением правонарушения. Своего рода публичное порицание.

Кроме того, зная ФИО. человека, можно выяснить, участвовал ли он в судебных процессах (через госсистему «Правосудие») и в каком статусе. На сайте МВД можно узнать, объявлен ли тот или иной человек в розыск, на сайте ГИБДД — получить информацию о штрафах, водителе и машине (правда, нужно знать номера документов), а на странице ФНС — ведет ли человек бизнес, зарегистрированы ли на него какие-либо юрлица.

3. Не стоит забывать про обычный поиск через Google или «Яндекс». Поисковые сервисы, обрабатывая только имя и фамилию человека, могут найти упоминания о нем в различных постах в соцсетях, на форумах, а также комментарии, которые данный пользователь оставлял в обсуждениях на различных сайтах под своим именем. Можно найти и фотографию человека через вкладку «картинки». Открытые справочники и адресные книги, которые также есть в доступе в интернете, могут выдать о вас много информации, в частности место проживания.

4. Юридические лица находятся под особым «надзором». Благодаря сервисам «Контур.Фокус», «СБИС», «СПАРК», «Руспрофиль» и т. д. можно получить информацию о работе предпринимателя или соучредителя предприятия. Это и сведения о фирмах (неважно, существуют они в данный момент или уже закрыты), контрактах, госзакупках; сколько денег сейчас у юрлица, сколько он тратит.

5. Чиновники и народные избранники «светят» свои доходы и состав семьи в ежегодных декларациях. Там указана вся его собственность, все имущество его супруги/супруга.

6. Особый случай — если известен номер телефона человека. На рынке масса бесплатных (и платных) приложений для «пробива» по номеру телефона. Пример — Gett Contact, благодаря которому оппозиционер Алексей Навальный, по его собственному утверждению, «пробивал» сотрудников ФСБ, которых сам политик подозревает в попытке своего отравления.

Действуют такие приложения по следующему принципу: пользователь вводит номер телефона интересующего объекта и получает информацию о том, как он записан в телефонах других людей: например «Татьяна продавец», «Елена администратор кафе», «Антон брат Олега». Правда, есть один нюанс — пользователь, о котором «пробивают» данные, тоже должен быть зарегистрирован в данном приложении. Зато, например, чаты в мессенджерах, которые занимаются таким же «пробивом» по номеру телефонов, не требуют регистрации.

7. Мобильное приложение банка позволит узнать, где у вас открыт счет. Если известен номер телефона человека, можно попытаться перевести ему деньги (там же можно узнать имя и отчество, а также первую букву фамилии получателя). Если платеж проходит, счет этого человека в конкретном банке «засвечен». Для «пробива» переводят по 1 рублю. Поэтому, если вы увидели перевод на минимальную сумму с неизвестного номера, можете не сомневаться — вас «пробивают».

Мир даркнета: сколько стоят селфи и ксерокопия паспорта?

Деньги делают ваши персональные данные еще менее персональными. Получить соответствующую информацию за плату можно в даркнете, доступ куда невозможен без VPN или браузера Tor. Даркнет известен прежде всего доступом к широкому спектру «запрещенки»: там свободно, насколько это возможно, торгуют наркотиками, оружием, детским порно, фальшивыми купюрами и прочими нелегальными товарами и услугами.

На одной из торговых платформ даркнета (мы не раскрываем ее названия) наш корреспондент нашел сразу несколько площадок, торгующих документами россиян, точнее, их копиями. Речь о сканах документов реальных граждан РФ, сказано в описании специфического товара. Продавец берет их из разных источников: негосударственных пенсионных фондов, копи-центров, отделов кадров, кредитных организаций.

Каждый паспорт, уверяют продавцы, проверяется на сайте ФМС на отсутствие в списке недействительных. В случае недействительности паспорта или отсутствии данных об ИНН на сайте ФНС магазин персональных данных просит сразу же сообщать.

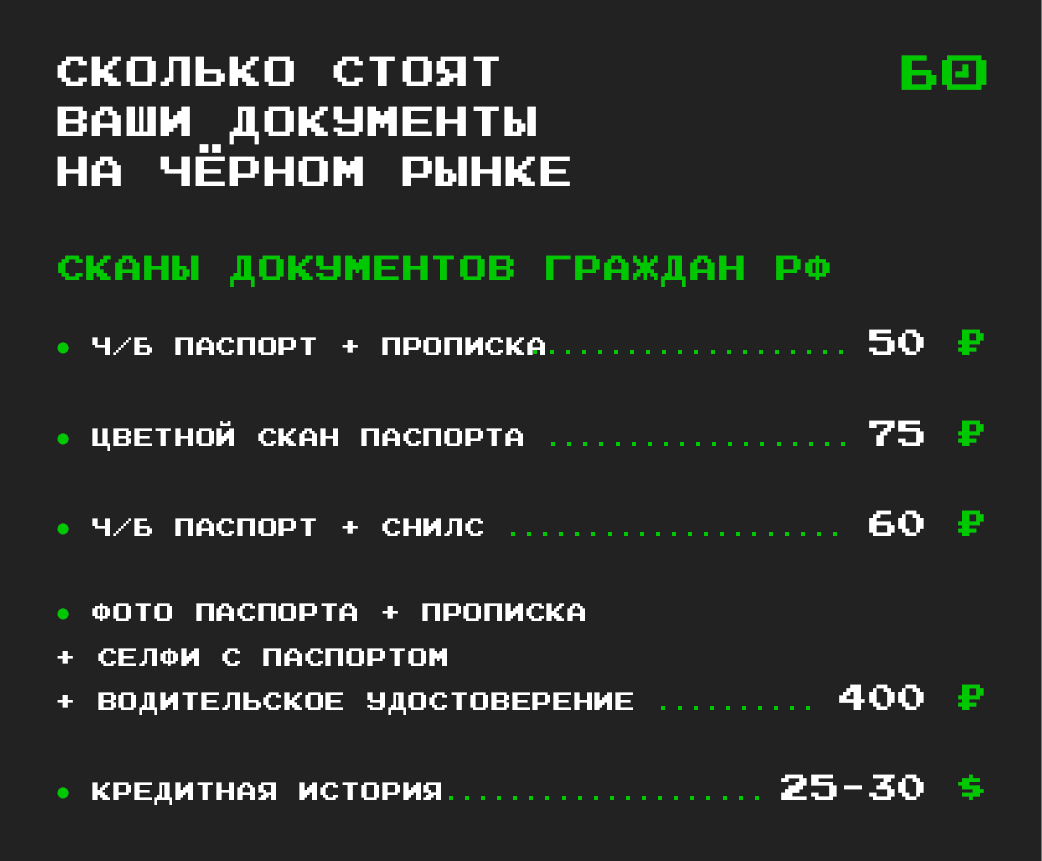

Документы россиян продают целыми пакетами, словно бизнес-ланч. Несколько примеров:

- черно-белый скан паспорта плюс скан страницы прописки обойдется всего в 50 рублей;

- за 60 рублей в придачу пойдет сканированный СНИЛС;

- за цветной скан паспорта придется выложить 75 рублей;

- самый дорогой товар — фото паспорта с пропиской, обе стороны водительского удостоверения и селфи с паспортом. Все это обойдется покупателю в 400 рублей.

С последним пакетом документов можно зарегистрироваться на различных сервисах, в том числе в каршеринге. Однако магазин не дает гарантии на обязательную верификацию на каких-либо порталах. В среднем комплект сканов с фотографиями и селфи паспорта на одном из сайтов даркнета обходится в 300 рублей. В комментариях пользователи отмечают, что документы отлично подходят для создания кошелька QIWI. Его зачастую используют наркоторговцы для перечисления средств, а когда он создан на постороннего человека, реальный владелец счета становится почти неуязвим.

Наш корреспондент также обнаружил на западной платформе даркнета магазин, который торгует кредитными историями клиентов различных банков. Каких именно — неизвестно, но ценник за эти данные находится в пределах $25–30 за штуку. Предлагают и опт.

Самым дешевым абонентом почему-то считается клиент МТС — его «пробив» обойдется в 2 тыс. рублей. Это стартовый пакет: там не будет детализации звонков, текстов СМС и других фенечек, указано в магазине, который мы изучили

Фото: «БИЗНЕС Online»

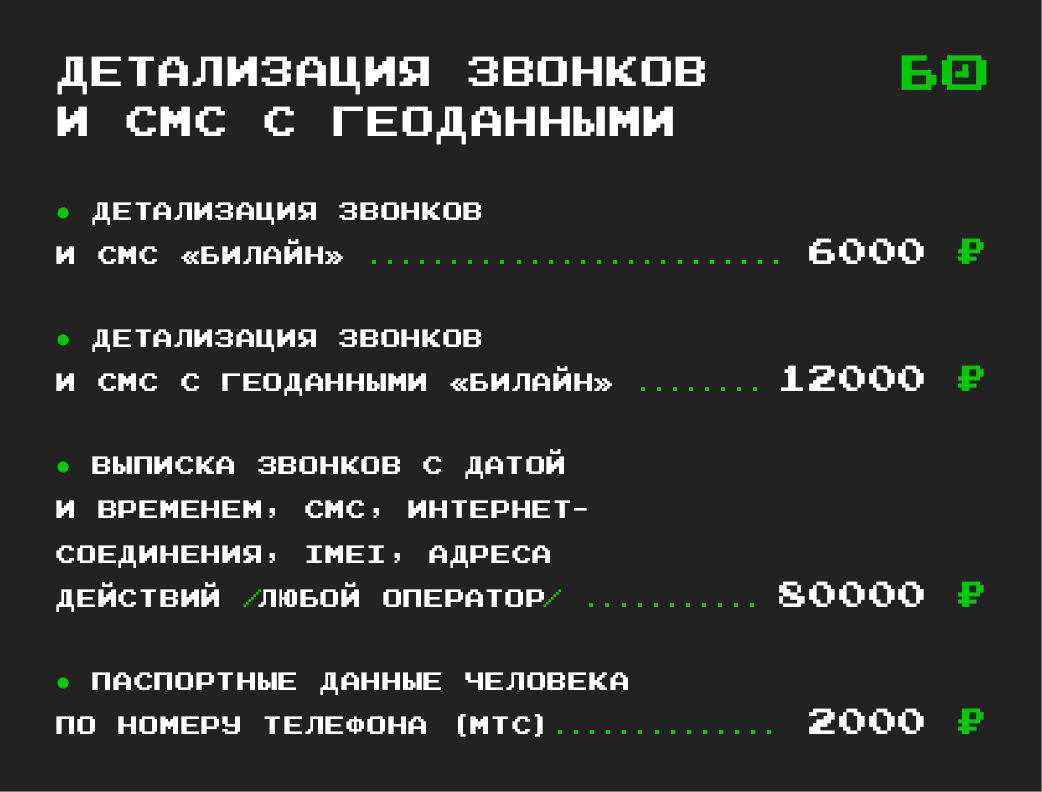

Где ходил, кому звонил: сколько стоят геоданные

«Пробив» онлайн уже несколько лет как вытеснил очные встречи с сотрудниками операторов сотовой связи, как в случае героев из начала нашего текста. Даркнет предлагает сотни услуг по детализации звонков, текстов СМС, геоданных и прочей интересной информации. Заплатив, можно отслеживать перемещения конкретного человека в течение дня и более длительного срока. Легко установить, где он живет, работает, с кем чаще общается, с кем поддерживает деловые связи, где обедает, что предпочитает дома на ужин и даже с кем и кому изменяет.

Первый магазин, который предложил нам сайт «темного» интернета, предлагает детализацию вызовов, СМС, геоданных абонентов одной из сотовых сетей. Продавец предлагает за плату предоставить подробную информацию о звонках, СМС, ММС (хотя кто в 2021 году ими пользуется?!) и интернет-трафике с указанием даты, времени. Ценник — от 6 тыс. рублей. Детализация с геоданными обойдется в 12 тыс. рублей.

Еще один магазин предлагает целый пакет выписок в табличном формате XLS за 80 тыс. рублей. Оператор сотовой связи — любой. В выписке будет следующее: звонки (кто кому звонил, дата, время), СМС без текста, интернет-соединения, IMEI телефона и адреса действий. Погрешность местонахождения человека составляет от 50 до 500 метров. В сельской местности из-за особенностей сотовой связи погрешность может быть выше.

Стоимость «пробива» в зависимости от оператора разная. Например, самым дешевым абонентом почему-то считается клиент МТС — его «пробив» обойдется в 2 тыс. рублей. Это стартовый пакет: там не будет детализации звонков, текстов СМС и других фенечек, указано в магазине, который мы изучили.

«Пробивной» магазин предлагает по номеру телефона продать паспортные данные человека и, наоборот, по данным человека узнать все номера телефонов, зарегистрированные на него.

Кстати, глядя на магазины, специализирующиеся только на одном операторе, возникает вопрос: вовлечены ли сотрудники самих сотовых компаний в аферу? Ответ неоднозначный. Некоторые магазины, которые работают со всеми операторами, по нашим данным, используют хакеров, которые взламывают серверы сотовых операторов. Там детализации, СМС с текстами хранятся определенное время. Хакеры просто копируют их и оформляют в формат XLS. Часть данных, рассказывают наши собеседники в силовых структурах, продают уже сами сотрудники сотовых операторов.

Сроки исполнения напрямую зависят от сложности заказа. Детализацию звонков, например, могут предоставить часа за два. Информация будет залита на файлообменник. Сканы документов в формате .jpg — тоже. Больше времени займет передача заказчику селфи с паспортом, но недолго — максимум выполнение заказа занимает от двух дней до недели. Это когда пакет заказа большой.

В качестве оплаты продавцы принимают биткоины, которые хранятся на счете на самом сайте, рулетку (система, при которой товар можно, заплатив небольшую сумму, буквально выиграть), деньги на QIWI-кошелек и сим-карту.

Базы силовиков: ваши поездки, загранпаспорта и подпись

Но самый информативный ресурс «пробива» — выписки из баз данных силовиков, доступ к которым имеют десятки тысяч сотрудников МВД, ФСБ и других правоохранительных структур. При этом ценник на эти, казалось бы, охраняемые государством данные начинается со скромных 1,5 тыс. рублей.

Услуга «РосПаспорт» в одном из магазинов персональных данных даркнета включает в себя довольно исчерпывающую информацию: серия и номер паспорта любого гражданина, дату и место выдачи документа, наличие загранпаспорта и его замены, краткие сведения о родителях, а также образец личной подписи.

Выписка из базы данных покупок ж/д и авиабилетов «Магистраль» обойдется в 2 тыс. рублей и включит в себя информацию о любых перемещениях по России за последние 10 лет, данные об официально купленных билетах на самолет, автобус, поезд, паром. Исключение составят только чартерные рейсы. Информация о перемещениях за рубеж любого гражданина обойдется в 10 тыс. рублей минимум. К слову, именно по этой базе данных расследователи, сотрудничающие с Навальным, отследили маршруты сотрудников ФСБ, неотрывно следовавших за оппозиционером в течение нескольких лет.

Услуги по линии ГИБДД по госномеру автомобиля обойдутся всего в 1,5 тыс. рублей. По владельцу ТС вам выдадут адрес регистрации и его контактный телефон, по самому автомобилю информации будет куда больше: вин-номер, марка, модель авто, год выпуска, учтенные данные о стоимости автомобиля (по договору купли-продажи), категория учета, а также прочая информация, указанная когда-либо в документах ГИБДД.

Откуда эти данные у продавцов информации? Варианта два — доступ к серверам федерального и региональных МВД. Однако это маловероятно: полиция следит за безопасностью своих систем. Второй вариант — слив от «кротов» в погонах, имеющих доступ к секретной информации.

Третий — данные получают из смежных структур, которые по своему роду деятельности работают в связке с полицией. Например, год назад в сети появилась база данных со 129 млн записями россиян объемом около 24 Гб — все по линии ГИБДД. После ряда проверок специалисты сделали вывод, что данная утечка могла произойти по вине контрагентов ГИБДД, страховых компаний или технического сбоя. Автовладельцам такой слив грозил ростом звонков, а главное — подделкой их документов со стороны злоумышленников.

Ашот Оганесян: «Профессиональные преступники используют базы данных банков, операторов связи или госорганов, купленные в даркнете, а также услуги по «пробиву» информации о конкретных лицах, которые можно приобрести там же»

Фото предоставлено DLBI

Как остановить утечки данных? Спойлер: это никому не нужно

По словам основателя сервиса разведки утечек данных DLBI Ашота Оганесяна, получение информации через открытые источники — социальные сети и поисковые сервисы — вполне законно, потому что все эти данные пользователи опубликовали о себе сами. Данная информация может многое сказать о человеке, но требует тщательного и длительного изучения, поэтому мошенники используют ее редко, считает наш собеседник.

«Профессиональные преступники используют базы данных банков, операторов связи или госорганов, купленные в даркнете, а также услуги по „пробиву“ информации о конкретных лицах, которые можно приобрести там же», — говорит Оганесян.

Рынок «пробива» существует не только в формате сайтов в даркнете, но и в виде закрытых форумов в обычной части интернета, а также активно плодящихся в последнее время телеграм-ботов, которые продают устаревшие данные задешево.

«В первую очередь нужно предотвращать инсайдерский доступ к информации», — говорит эксперт. Например, во многих операторах мобильной связи сотрудники офисов и салонов имеют практически бесконтрольный доступ к детализациям звонков. «И даже десятки уголовных дел ежегодно не отбивают у них желания продавать данные на сторону», — подчеркивает эксперт.

Немногим лучше ситуация в банках, добавляет он. «Да, там научились пресекать попытки выгрузить и продать базу с миллионом вкладчиков, однако до сих пор сотрудник при желании может получить любые данные о клиенте, что также приводит к хищениям средств», — указывает Оганесян.

По мнению нашего собеседника, одна из причин, по которой компании и банки не защищают данные клиентов, — в том, что для этого нужны немалые инвестиции. Например, во внедрение DLP-систем (Data Loss Prevention или Data Leakage Prevention — программные средства, решающие задачи предотвращения утечек данных). «Однако для банка в этом нет смысла, потому что ни за утечку данных, ни за хищение средств с их помощью он никакой ответственности не несет. Виноватым оказывается либо сам клиент, либо преступник, если его найдут, либо чаще всего — неустановленные лица», — делает вывод Оганесян.

Поэтому главное, что надо сделать для борьбы с торговлей клиентскими данными, — ужесточить ответственность операторов, считает эксперт. «Ужесточить до такой степени, чтобы мера ответственности стала для них чувствительной. Также нужно формализовать процедуры расследования таких инцидентов и установления вины компании или банка в утечке данных и последовавших за ней проблемах клиентов», — предлагает пути решения проблемы Оганесян.

Сергей Петренко: «К сожалению, на 100 процентов перекрыть все возможные каналы утечки конфиденциальной информации невозможно»

Фото: «БИЗНЕС Online»

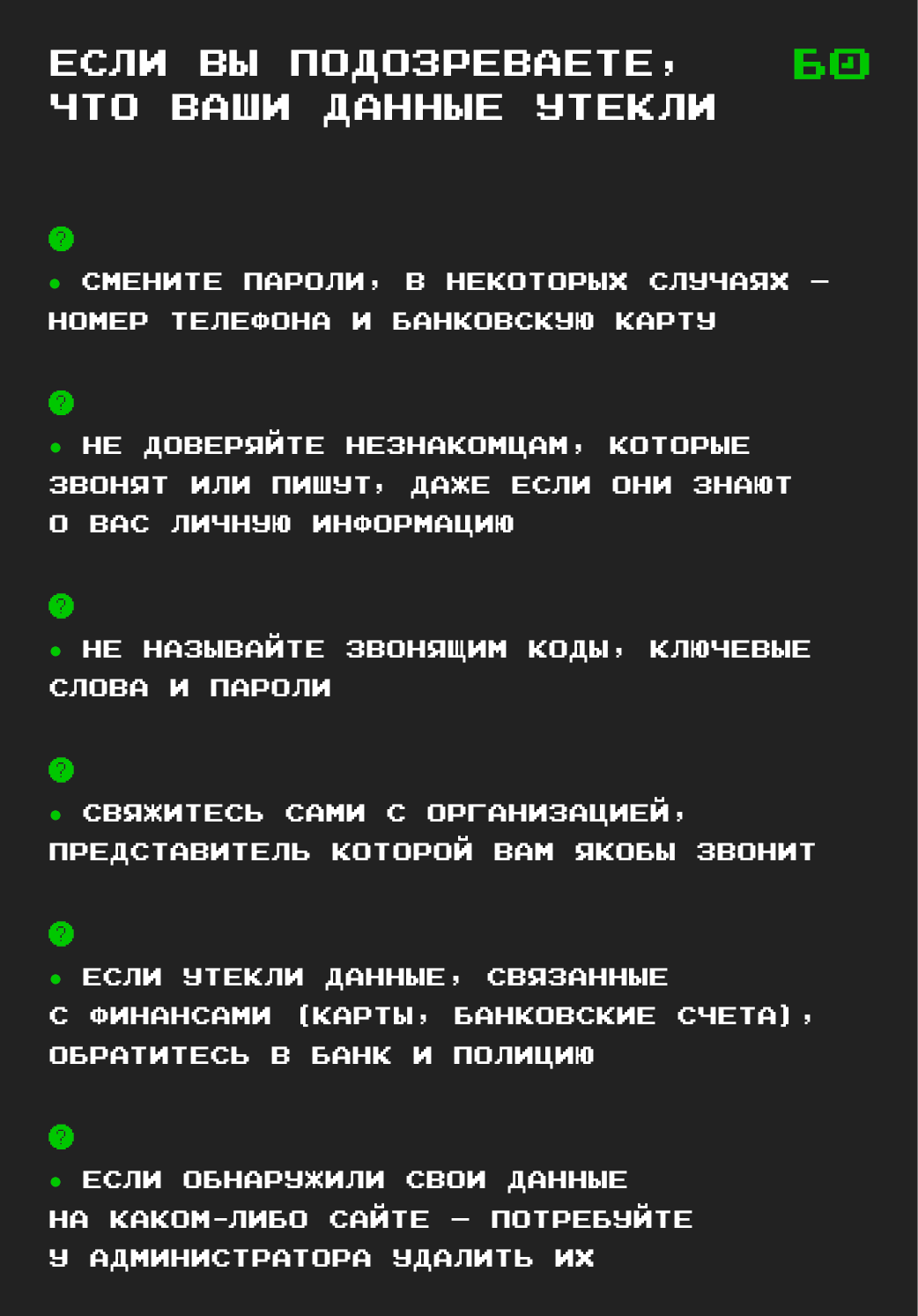

МОЖНО ЛИ защитить себя от утечек?

Всю информацию мошенники получают из баз данных компаний и госорганов, с которыми пользователь взаимодействует по необходимости, подчеркивает Оганесян. «Чтобы не фигурировать в них (базах данных — прим. ред.), необходимо не пользоваться мобильной связью и интернетом, не иметь банковских счетов, автомобиль и никаких вообще документов, не покупать билетов и не перемещаться по улицам. Естественно, это просто невозможно», — констатирует эксперт.

Как следствие, невозможно защитить себя и от утечек всех данных. «Единственное, чем можно смягчить их последствия для себя лично, — помнить, что большинство украденных данных используется для мошенничества с последующим похищением средств. И вот этому противостоять можно», — делает вывод Оганесян. Он советует не доверять звонящим или пишущим, всегда самостоятельно связываться с организацией, представитель которой по своей инициативе контактирует с вами, а также никому и никогда не называть никаких кодов, ключевых слов и паролей.

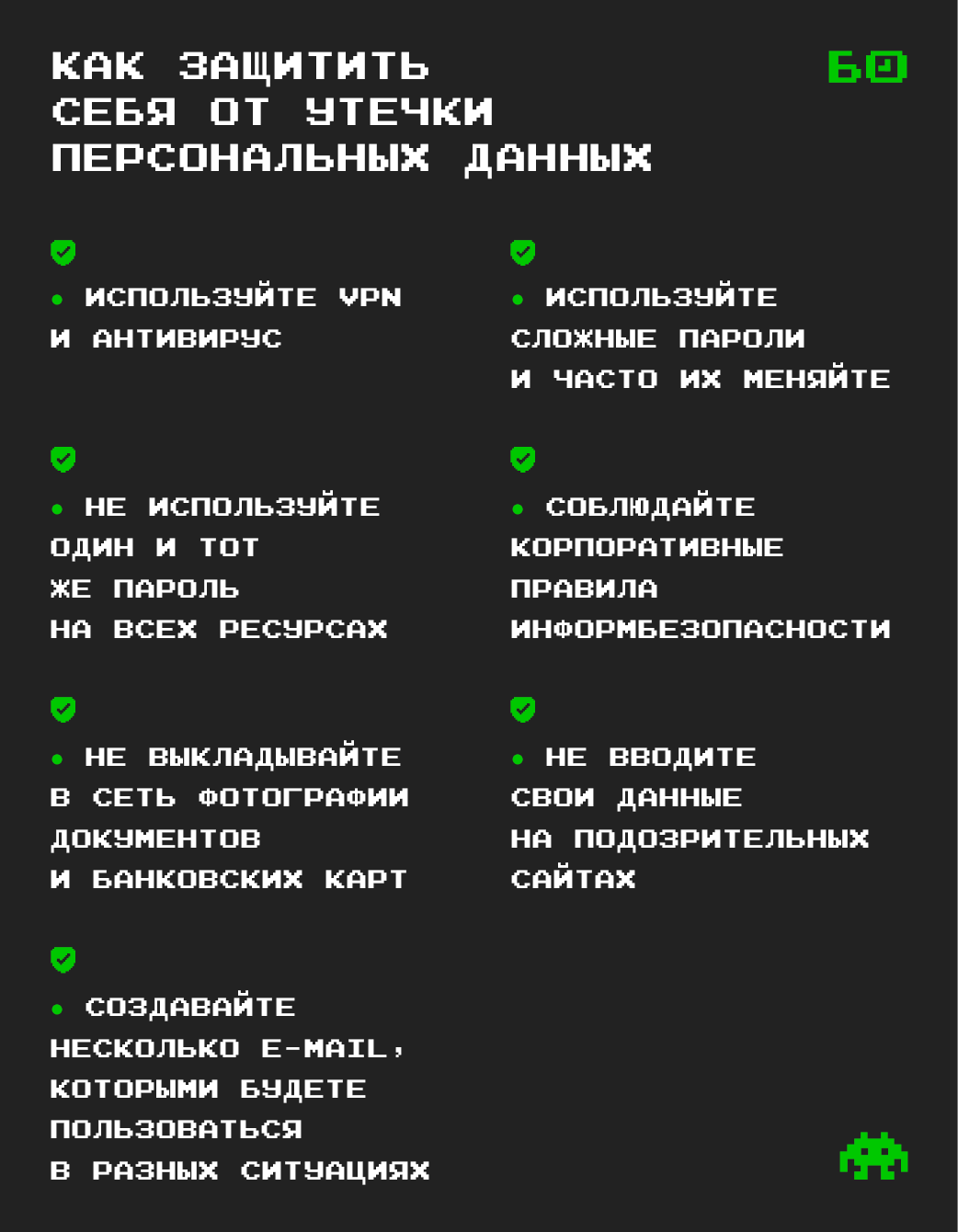

«К сожалению, на 100 процентов перекрыть все возможные каналы утечки конфиденциальной информации невозможно», — подтверждает руководитель центра информационной безопасности Университета Иннополис Сергей Петренко. Однако соблюдение мер безопасности внутри компаний может минимизировать риск. «При грамотно организованной защите данных от возможных утечек 80 процентов усилий должно быть направлено именно на организационные меры (выполнение корпоративных правил информационной безопасности) и только 20 процентов на технические меры — межсетевые экраны, VPN, средства защиты от несанкционированного доступа, антивирусы и специальные средства мониторинга и расследования инцидентов безопасности», — считает Петренко. Т. е. в первую очередь нужно соблюдать корпоративные правила информбезопасности — установить пароли, соблюдать правила работы в интернете, регламент проведения видеоосовещаний, распорядок работы с корпоративными информационными ресурсами и т. д.

КАК ПРОБИТЬ НОМЕР ТЕЛЕФОНА (УЗНАТЬ ФИО АБОНЕНТА)

Что мы умеем:

У нас вы можете получить весь спектр услуг по мобильной связи, в частности, Детализация звонков любого номера, распечатку СМС а также Viber, WhatsApp. Некоторые из них совершенно бесплатно. Доступны все операторы: МТС, Билайн, Мегафон, Теле2, Yota, Мотив и другие.

![]()

Что вы получите, пробив телефон по базе данных?

По номеру сотового телефона, зарегистрированному на физическое или юридическое лицо, можно узнать:

- ФИО владельца номера (без сокращений)

- серия и номер паспорта

- кем выдан документ

- адрес прописки

- дата составления договора.

Можно ли пробить номер телефона по базе данных бесплатно

Всем известно, что в сети существует огромное количество различных телефонных баз данных. Достаточно скачать, открыть, вбить ФИО человека, и поиск покажет его номер телефона. Либо наоборот, Вы знаете только номер сотового и нужно выяснить владельца сим-карты. Но эти базы не поспевают за современными реалиями. Такой актуальный онлайн справочник найти очень проблематично. Как правило, это уже сильно устаревшие номера телефонов, которые не раз сменили своего хозяина. Одну сим-карту за год могут переоформить несколько человек. Поэтому, никто не будет «сливать» в сеть актуальную и конфиденциальную информацию за бесплатно. Но вы не отчаивайтесь, у вас есть шанс пробить телефон через базу данных, если человек длительно (несколько лет) пользуется своим номером.

Как пробить номер телефона и узнать владельца сим-карты

Если вы хотите, гарантировано и быстро, узнать на кого оформлен номер, то тогда воспользуйтесь нашим сервисом. У нас всегда актуальная информация. База данных обновляется раз в две недели и получает информацию обо всех новых или сменившихся владельцах. С учетом того, что сегодня абоненты имеют право переходить от одного оператора к другому, то вам будет нужен общий онлайн справочник всех операторов – МТС, БиЛайн, Мегафон, Теле2, Yota, Мотив и других более мелких. Представьте, сколько он весит, и кто будет поддерживать актуальность. Операторов много, желающих много, а вот возможностей мало.

Как заказать и стоимость

Напишите нам через форму обратной связи, укажите, что хотите получить:

- ФИО владельца номера (если знаете сам номер)

- Телефонный номер по данным о человека (если у вас есть ФИО человека и город нахождения, узнаем его мобильный)

В течение 3-х часов файл с данными будет отправлен на вашу электронную почту. Будьте готовы оплатить заказ сразу.

Где пробить номер мобильного или сотового

Все привыкли, что база содержит только владельцев стационарных телефонов. Но большинству они уже не нужны, все прочно перешли на мобильную связь, и необходимость в первых отпадает. Каждый оператор, будь то, Билайн, Мтс, мегафон, Теле2, вобщем, абсолютно любой имеют свою базу клиентов, в которой прописывается ФИО владельца, его паспортные данные, а также адрес прописки и он находится там до тех пор, пока человек пользуется номером сим-карты. После смены номера появляется информация о новом хозяине. Поэтому, за актуальными сведениями обращайтесь к нам. В другом месте возможно вы получите устаревшую инфу.

Как найти человека по номеру телефона

Чтобы найти человека нужно, как минимум, знать город его проживания. Если вы знаете, то отлично, телефоны есть у всех, а значит, вашего знакомого найти не составит труда. Некоторые ищут компании, возможно даже официальные салоны связи, которые по паспорту выдадут информацию о другом человеке. Нет, ни по паспорту, ни без паспорта, вы не узнаете на кого оформлена сим карта. В этом может помочь сервис, который напрямую работает с сотовыми компаниями. Вы уже на нем. Если вам нужна более подробная информация, например, о перемещении человека, где был и когда, тогда есть вариант узнать местоположение по номеру. Услуга отдельная.

ФИО по номеру телефона не предоставляется отдельно. Чтобы оформить эту услугу, выберите заказать «распечатку смс» или «детализацию звонков» за 1 день.

Заказать

Может вас заинтересует:

Пробить по номеру телефона

Получить данные по номеру телефона, а именно информацию от сотового оператора, копию договора с абонентом.

Директор агентства «ГЛАВК»

ЦВЕТКОВ ДМИТРИЙ МИХАЙЛОВИЧ

Лицензия на детективную

деятельность

Договорные

обязательства

- Слежка через телефон

- Узнать владельца по номеру телефона

- Узнать местонахождение человека по номеру телефона

Хотите узнать личность абонента, который одолевает вас ночными звонками и скрывается под неизвестным номером? Или семья находится на грани развода по причине неоправданных подозрений в измене и вы желаете выяснить, кто постоянно звонит вашему партнёру на личный номер? Успех реализации выгодного проекта также может подразумевать установление личности абонента, его местонахождение или детализацию звонков с номера. Получить исчерпывающие ответы на все вопросы поможет частный детектив.

Профессиональные агенты предоставят важные сведения в короткие сроки

Частный детектив сохранит конфиденциальность визита

Обращение к частному детективу избавит от всяких сомнительных ситуаций и позволит получить точную информацию о звонках с любого номера, зарегистрированного на территории РФ. Номера абонентов мобильной связи «Билайн», «Мегафон», МТС и Теле 2 подвергнутся немедленному анализу по первой заявке клиента, при этом вы будете полностью защищены от любых подозрений: конфиденциальность останется ненарушенной, утечка информации исключена. Частный агент несёт полную ответственность за неразглашение сведений о вашем обращении и о результатах проверки, серьёзность вопроса накладывает табу на обсуждение добытой информации личного или делового характера.

Достоверность данных не вызывает сомнений

Какую информацию вы сможете получить? Полную и достоверную! Частный детектив в течение коротких сроков предоставит отчётность, которая будет содержать следующие данные: на кого зарегистрирован номер; все активные номера, зарегистрированные на интересующее имя; детализацию звонков с точным местонахождением абонента в момент мобильного соединения. Возможно, именно такая информация станет для вас наиболее важной для успешного разрешения какого-то дела.

Чтобы заказать и оплатить услугу, ваш визит в офис совсем необязателен, вы можете воспользоваться электронным кошельком и произвести безналичный расчёт. С каким бы вопросом ни обратился клиент, он не ощутит дискомфорта, различные жизненные ситуации, требующие проведения подобных мероприятий, могут возникнуть в любой момент у каждого из нас. Понимание, внимательность, учтивость, точность и оперативность – это основные условия работы детектива.

Частный детектив поможет расставить все точки над i, если вы желаете узнать правду, – обращайтесь, но порадует она вас или огорчит, без выяснения обстоятельств и сбора информации, узнать невозможно.

Остались вопросы? Оставьте заявку!

Наши детективы бесплатно проконсультируют Вас по всем интересующим вопросам.

За 3 тыс. рублей продаются данные из баз МВД, за 40 тыс. можно сделать поддельную сим-карту

December 12, 2020

Прайс-лист — простая таблица в Excel. В ней несколько сотен строк и три колонки: описание услуги, стоимость и сроки. Цены варьируются от нескольких тысяч рублей до 180 тысяч. Последняя цифра — all inclusive: за эти деньги обещают составить абсолютно полное цифровое досье на персону и его родственников. На это у специалистов «черной» цифровой разведки уйдет до 10 дней, некоторые услуги готовы предоставить в течение дня.

Информация о том, что данные покупаются и продаются, вроде бы общеизвестна. Но одно дело — слышать, что где-то там в даркнете можно купить какие-то данные. Другое — видеть перед собой «меню» с полным перечнем подобных услуг.

Что предлагают клиентам?

За 3 тыс. рублей можно получить любую информацию из полицейских баз данных «ИБД-Ф» и «ИБД-Р» (информация о преступлениях, розыске, судимостях, месте отбывания наказания и т. п.), баз данных «Мигрант», «Магистраль» (перемещение по России), «Поток» (дорожные камеры), «Платон» (грузовые перевозки).

За 12 тыс. рублей доступна информация обо всех пассажирах авиарейса или железнодорожного вагона.

За 10 тыс. рублей — данные о пересечении границы с фотографией на границе.

За 10 тыс. рублей можно проверить, есть ли на то или иное лицо «флажки» на границе (например, что при пересечении границы его должны задержать).

За 15 тыс. рублей можно получить данные камер наблюдения из Москвы и Московской области — из подъезда, около дома и т. п.

За 700-1500 рублей — получить данные кредитной истории человека.

За 2500 рублей — получить детализацию сотовых звонков от мобильного оператора за один день.

За 4500 рублей — получить детализацию с базовыми станциями, то есть географией перемещения.

За 40-45 тыс. рублей доступна услуга «Восстановление сим-карты» — можно подменить сим-карту и таким образом получить возможность принимать смс или совершать/принимать звонки от имени другого человека. Это можно использовать для взлома аккаунтов, привязанных к номеру телефона.

За 10 тыс. рублей предлагают достать логин от интернет-банка.

За 6 тыс. рублей — предоставить полный список сотрудников ООО с их зарплатами.

За 10 тыс.рублей — дать информацию о всех движениях по счету любой компании, ИП или ООО за несколько месяцев.

За 20-30 тыс. рублей — достать любые налоговые декларации любых компаний.

В блоке «эксклюзивные услуги» клиентам предлагают установить личность человека по фото (10 тыс. рублей), найти телефон публичной личности (10 тыс. рублей), установить номер по нику в Telegram (15 тыс. рублей).

За 45 тыс. рублей предлагают оформить на любое третье лицо банковскую карту, симку, электронный кошелек.

Наконец, за сумму от 60 до 180 тыс. рублей в течение 10 дней вам предоставят полное досье на персону и трех его родственников, с учетом информации из всех баз. Также составят аналитическую справку.

В этом же прайс-листе есть цены на взлом почты или российских социальных сетей («ВКонтакте» и «Одноклассники»). Вероятность успешного взлома почты оценивается в 20%, «ВКонтакте» обещают взломать «гарантированно» за сумму от 18 тыс. рублей. За 45 тыс. из аккаунта обещают скачать даже удаленные сообщения.

«Все про каждого можно купить»

Один из участников рынка подобных услуг сказал, что за последние пару лет эта сфера изменилась: данные стали доступнее. «Сейчас все это централизовалось в Москве и там реально все про каждого можно купить, вплоть до федеральных чиновников» — говорит собеседник.

Раньше подобная информация неофициально была доступна разве что службам безопасности крупных холдингов. Сегодня за несколько десятков тысяч рублей собрать досье на персону может по сути любой желающий. Не стоит даже говорить, какие угрозы это создает для граждан и насколько уязвимыми делает их для мошенников, вымогателей, грабителей или убийц.

«Все институты выродились»

Ранее в интервью It’s My City IT-консультант Владислав Здольников называл две основных причины утечек из государственных баз данных: отсутствие общественного контроля и нежелание государства заниматься безопасностью данных. «Все институты выродились. Гигантская машина чиновничьего аппарата ужасно деградировала в профессиональном плане. Если вокруг вырождение, не может быть все хорошо в одной конкретной области безопасности данных. Даже если чиновники будут очень стараться сохранить данные, ничего не получится», — говорил Здольников.

Как защитить себя?

Избежать попадания личной информации в государственные базы данных почти невозможно. Однако можно минимизировать количество данных там, реже пользуясь государственными онлайн-сервисами и давая им меньше прав для доступа к данным. Есть инструкции , которые позволяют снизить риск взлома. В частности, рекомендуется использовать двухфакторную идентификацию без привязки к российской сим-карте, а также пользоваться VPN .

Кроме того, граждане могут выбирать услуги компаний, которые меньше связаны с государством (там риск утечки данных ниже). Также в целом гражданам следует требовать от государства лучше защищать их данные. Сегодня, по выражению Владислава Здольникова, Россия в этой сфере находится «на уровне Зимбабве».

https://itsmycity.ru

Дмитрий Колезев

Мир сходит с ума и грянет киберапокалипсис. Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!