Двухфакторная (2FA) и двухэтапная (2SV) аутентификации — это способы дополнительной защиты аккаунта. Часто между ними ставят знак равенства даже разработчики. Но это неверно.

Что такое двухфакторная аутентификация?

Ключевое слово здесь — фактор. Всего их выделяют четыре:

- знание чего-либо — например, логина, пароля, ключа, кодовой фразы, любой другой секретной информации, которая задаётся при создании профиля;

- обладание чем-либо — например, аппаратным токеном или смартфоном с приложением, генерирующим коды;

- нахождение в конкретном месте — для определения используется, например, IP-адрес пользователя или радио-метка;

- обладание некими биологическими особенностями — например, сканирование отпечатка пальца или радужной оболочки глаза.

Двухфакторная аутентификация — это когда последовательно используются два фактора.

Например, у меня есть аккаунт на Яндексе, в настройках которого включена двухфакторная аутентификация. Чтобы зайти в него на новом устройстве, требуется соблюдение двух факторов:

- Я знаю логин.

- Я обладаю смартфоном с приложением Яндекс.Ключ, которое генерирует коды для авторизации.

Есть и другие приложения для генерирования кодов: Google Authenticator, Microsoft Authenticator, LastPass Authenticator. Но все они решают одну задачу — выступают в качестве второго фактора при авторизации пользователя.

Вместо смартфона с приложением можно использовать аппаратный токен. Он подключается через порт USB, Bluetooth или NFC. Когда вы регистрируетесь на очередном сервисе и включаете двухфакторную аутентификацию, внутри токена генерируется новая пара ключей. Открытый ключ передаётся на сервер, закрытый — хранится на аппаратном токене.

Для двухфакторной аутентификации с помощью токенов используется протокол FIDO U2F. На сайте USB-Dongle Authentication можно посмотреть список сервисов, которые его поддерживают. Среди них, например, мессенджеры WhatsApp, Viber, Slack и Telegram.

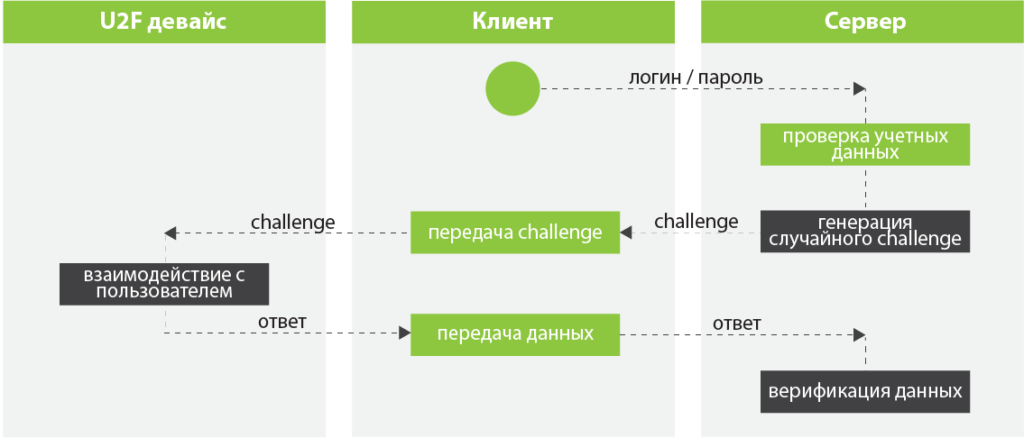

Процесс авторизации с помощью аппаратного токена выглядит следующим образом:

- Подключение к устройству аппаратного токена.

- Ввод логина и пароля на сервисе.

- Нажатие на физическую кнопку на токене или другое действие для подтверждения присутствия пользователя за компьютером.

- Сверка открытого и закрытого ключей.

- Успешная авторизация в случае совместимости ключей.

Протокол FIDO U2F поддерживают браузеры Google Chrome, Mozilla Firefox, Microsoft Edge, Opera. На Safari поддержки по умолчанию нет, но её можно добавить с помощью расширения, доступного для скачивания на GitHub.

Схема взаимодействия c U2F-клиентом

Со сканированием отпечатков пальцев, радужной оболочки глаза, определением местоположения похожая ситуация. Чтобы второй фактор работал, нужна поддержка со стороны сервисов и устройств, через который пользователь пытается авторизоваться.

Что такое двухэтапная аутентификация?

С двухэтапной аутентификацией дело обстоит намного проще. Допустим, вы вводите пароль и получаете код подтверждения через SMS. Это два этапа, но один фактор — знание.

Например, двухэтапная аутентификация используется в Telegram. При авторизации на новом устройстве вы получаете код подтверждения в чате (если у вас есть доступ к аккаунту на другом устройстве) или через SMS. Это первый этап. После включения в настройках безопасности двухэтапной аутентификации появится ещё один шаг — ввод пароля, который вы сами придумали. Снова два шага, но один фактор — знание.

Двухфакторную и двухэтапную аутентификации путают, потому что на практике грань очень тонкая

В теме определения типа аутентификации находится место спорам. Например, есть мнение, что подтверждение личности через код в SMS — это фактор владения SIM-картой, на которую приходит сообщение. Поэтому стоит говорить об этой технологии аутентификации как о двухфакторной, пусть и крайне слабой, потому что SIM-карту можно без проблем перевыпустить, а номер телефона — подменить.

Скорее всего, корни этих разногласий уходят во времена, когда отправку кода через SMS действительно считали вторым фактором проверки. Однако эта практика остаётся в прошлом. Американский Национальный институт стандартов и технологий ещё в 2016 году не рекомендовал использовать SMS в 2FA из-за высокого риска взлома. В качестве альтернативы предложены приложения-генераторы кодов и аппаратные токены.

Тем не менее, некоторые сервисы продолжают называть SMS вторым фактором. Например, GitHub предлагает два способа использования двухфакторной аутентификации: генерирование ключа в приложении и отправку кода в сообщении. Обратная ситуация — Google называет все способы дополнительной защиты двухэтапной аутентификацией, хотя среди них есть использование аппаратного токена и генерирование кодов в приложении.

Впрочем, эти разногласия возникают только в спорах людей, интересующихся информационной безопасностью. Разработчикам достаточно помнить, что подтверждение личности через SMS — это слабая защита, и по возможности добавлять поддержку более сильных факторов. Простым же пользователям чётко представлять разницу между двухэтапной и двухфакторной аутентификациями не обязательно.

***

Прочитали статью? Проверьте себя!

Двухфакторная аутентификация — тема, которой мы так или иначе касаемся во многих наших постах. В прошлом году мы даже записали на эту тему целый подкаст. Однако ввиду возрастающего количества разных сервисов и все чаще случающихся атак на пользовательские аккаунты (как, например, перехваты контроля над учетными записями iCloud) мы решили посвятить этому виду аутентификации отдельную статью и рассказать о том, что это такое, как она работает и почему ее стоит использовать везде, где это возможно.

Что такое двухфакторная аутентификация?

Двухфакторная аутентификация — это метод идентификации пользователя в каком-либо сервисе (как правило, в Интернете) при помощи запроса аутентификационных данных двух разных типов, что обеспечивает двухслойную, а значит, более эффективную защиту аккаунта от несанкционированного проникновения. На практике это обычно выглядит так: первый рубеж — это логин и пароль, второй — специальный код, приходящий по SMS или электронной почте. Реже второй «слой» защиты запрашивает специальный USB-ключ или биометрические данные пользователя. В общем, суть подхода очень проста: чтобы куда-то попасть, нужно дважды подтвердить тот факт, что вы — это вы, причем при помощи двух «ключей», одним из которых вы владеете, а другой держите в памяти.

Двухфакторная аутентификация — это система доступа, основанная на двух «ключах»: одним вы владеете (телефон, на который приходит SMS с кодом), другой запоминаете (обычные логин и пароль).

Впрочем, двухфакторная защита не панацея от угона аккаунта, но достаточно надежный барьер, серьезно усложняющий злоумышленникам доступ к чужим данным и в какой-то степени нивелирующий недостатки классической парольной защиты. Ведь у паролей, на которых основано подавляющее большинство авторизационных механизмов в Интернете, есть неизбежные недостатки, которые фактически являются продолжением достоинств: короткие и простые пароли легко запомнить, но так же легко подобрать, а длинные и сложные трудно взломать, но и запомнить непросто. По этой причине многие люди используют довольно тривиальные пароли, причем сразу во многих местах. Второй фактор в подобных случаях оказывается крайне полезен, поскольку, даже если пароль был скомпрометирован, злоумышленнику придется или раздобыть мобильник жертвы, или угнать ее почтовый ящик.

Несмотря на многочисленные попытки современного человечества заменить пароли чем-то поинтереснее, полностью избавиться от этой привычной всем парадигмы оказалось не так просто, так что двухфакторную аутентификацию можно считать одним из самых надежных механизмов защиты на сегодняшний день. Кстати, этот метод удобен еще и тем, что способен предупреждать хозяина аккаунта о попытке взлома: если на ваш телефон или почту вдруг приходит сообщение с одноразовым кодом при том, что вы никаких попыток логина не предпринимали, значит, вас пытаются взломать — самое время менять оказавшийся ненадежным пароль!

Где можно включить двухфакторную аутентификацию?

Ответом на этот вопрос может служить простое правило: если используемый вами сервис содержит важные для вас данные и позволяет включить двухфакторную аутентификацию, активируйте ее не раздумывая! Вот, скажем, какой-нибудь Pinterest. Ну, не знаю… Если бы у меня был аккаунт в этом сервисе, я бы вряд ли захотел каждый раз проходить долгую процедуру двухслойной авторизации. А вот интернет-банкинг, аккаунты в соцсетях, учетка в iCloud, почтовые ящики и особенно ваши служебные учетные записи — все это однозначно стоит защитить двухфакторной аутентификацией. Сервисы Google, Apple и все основные социальные сети позволяют это сделать в настройках без особого труда.

Двухфакторная аутентификация — один из лучших методов защиты ваших аккаунтов #security

Tweet

К слову, если у вас есть свой сайт, скажем, на базе WordPress или другой подобной платформе, включить в настройках двухфакторную защиту тоже не будет лишним. В общем, повторюсь: если аккаунт и его содержимое вам дороги, не игнорируйте возможность усилить защиту.

Какие еще существуют виды двухфакторной аутентификации?

Выше я уже упомянул рассылку специального кода в виде SMS и email-сообщений и USB-ключи и смарт-карты, используемые преимущественно для доступа к некоторым видам интернет-ресурсов и VPN-сетям. Кроме того, существуют еще генераторы кодов (в виде брелока с кнопкой и небольшим экранчиком), технология SecureID и некоторые другие специфические методы, характерные в основном для корпоративного сектора. Есть и менее современные интерпретации: например, так называемые TAN-пароли (TAN, Transaction Authentication Number — аутентификационный номер транзакции). Возможно, вы даже сталкивались с ними, если были клиентом какого-нибудь не самого прогрессивного банка: при подключении интернет-банкинга клиенту выдавалась бумажка с заранее сформированным списком одноразовых паролей, которые вводятся один за другим при каждом входе в систему и/или совершении транзакции. Кстати, ваша банковская карта и PIN тоже формируют систему двухфакторной аутентификации: карточка — «ключ», которым вы владеете, а PIN-код к ней — «ключ», который вы запоминаете.

Как я уже упомянул выше, существует и биометрический способ идентификации пользователя, который часто выступает в роли вторичного фактора защиты: одни системы подразумевают сканирование отпечатка пальца, другие определяют человека по глазам, есть даже те, которые ориентируются по «рисунку» сердцебиения. Но пока это все довольно экзотические методы, хотя и куда более популярные, чем, скажем, электромагнитные татуировки, которые по примеру радиочипов могут служить вторичным фактором аутентификации пользователя. Я бы от такой не отказался

Двухфакторная аутентификация — это второй уровень защиты вашего аккаунта.

Она защитит личные данные, если у вас украли телефон или подобрали пароль к профилю в социальных сетях. Например, у меня не раз пытались взломать аккаунт во «Вконтакте», и только благодаря смс с кодами подтверждения я могла это отследить.

Расскажу о том, что такое двухфакторная аутентификация, как ее настроить и в каких случаях она пригодится.

Что такое двухфакторная аутентификация

Двухфакторная аутентификация, подтверждение входа, двухэтапная верификация, двухшаговая проверка, 2FA — все эти термины обозначают одно и то же. Это дополнительная защита аккаунта помимо пароля от него — в операционной системе, мессенджере, браузере, социальной сети или игре.

Это может быть, например, код из смс или одноразовый пароль, который запрашивается в дополнение к обычному паролю или вместо него. Как в банковском приложении: не подтвердил операцию паролем — не перевел деньги.

Такая защита нужна, чтобы никто не мог воспользоваться вашими аккаунтами вместо вас, даже если получится украсть устройство или подобрать пароль. Нужны ли вашим данным дополнительные меры защиты — решать вам. Но включить и отключить 2FA, как правило, несложно, а безопасность с ней усиливается в разы.

Обычно двухфакторная аутентификация используется для первого входа с нового устройства, а еще — при любом входе в свой аккаунт. Например, после того как вы из него вышли или поменяли пароль.

2FA не отменяет необходимости придумывать или генерировать сложные пароли, которые нельзя подсмотреть или подобрать. Кроме того, во многих сервисах можно добавить компьютер и смартфон в список надежных — или доверенных — устройств, чтобы у вас не просили подтверждение при входе.

Как работает двухфакторная аутентификация

Есть два основных вида аутентификации — сервисы могут предлагать разные варианты.

Аутентификация внутри самого сервиса. Например, приложение может прислать код в смс или электронном письме, а затем попросить ввести его в специальном окне.

Аутентификация через специальное приложение. Такие приложения работают в связке сразу со многими сервисами. Например, вы можете установить «Яндекс-ключ», чтобы заходить не только в сервисы Яндекса, но и во «Вконтакте», Google и не только. Приложение генерирует одноразовые ключи для входа, также с его помощью можно считать QR-код.

Если вы ввели правильный код или пароль, все будет работать. Если нет — придется пробовать заново. Если вы забудете данные для входа, доступ придется восстанавливать через техническую поддержку.

Можно ли обойти двухфакторную аутентификацию

Зависит от обстоятельств. Например, если у вас украли телефон, двухфакторная аутентификация через смс вам почти ничем не поможет — злоумышленник получил к ним доступ. А вот если включить аутентификацию по одноразовым паролям из почты, без пин-кода вор не сможет их сгенерировать. Но только если вы не зашли в почту с телефона, что маловероятно.

Если же доступа к телефону нет, вор сможет обойти 2FA только при условии, что у него есть доступ к почте, на которую приходит подтверждение от двухфакторной аутентификации.

В общем, двухфакторная аутентификация полную безопасность не дает, но аккаунт все равно защищает.

Как включить двухфакторную аутентификацию

Дополнительная защита может работать по-разному: или при входе в аккаунт на новом устройстве, или при любой попытке входа в целом — неважно откуда.

Обычно в сервисах все подробности об активации 2FA можно найти в разделе «Помощь». Но детали понятны не всегда, поэтому далее я для каждого случая укажу, в каких ситуациях включится 2FA и как ее отключить.

Google. В Google этот параметр находится в разделе «Управление аккаунтом Google» → «Безопасность» → «Двухэтапная аутентификация». Там можно выбрать один из вариантов подтверждения входа на новом устройстве:

- Уведомления от Google придут на все телефоны, на которых вы вошли в аккаунт. Чтобы подтвердить, что это именно вы, нужно нажать на уведомление.

- Голосовое сообщение или смс на подтвержденный номер телефона. Нужно будет ввести полученный код на странице входа на новом устройстве.

- Вход с помощью одноразового резервного кода — их можно получить на странице двухэтапной аутентификации.

- Вход через приложение для генерации ключей — например, описанные выше Authenticator и «Яндекс-ключ».

- Вход с помощью одноразового электронного ключа — токена, его можно получить, следуя подсказкам на той же странице.

Отключается 2FA просто: нажмите кнопку «Отключить» вверху страницы. Google спросит, точно ли вы хотите это сделать. Еще раз нажмите «Отключить».

Apple ID, iPhone, Mac. На устройствах Apple с двухфакторной аутентификацией одноразовый код будет запрашиваться при первом входе с нового устройства, после удаления данных с устройства или выхода из учетной записи.

Если Apple ID создан в iOS 10.3 или macOS 10.12.4 и более новых версиях, двухфакторная аутентификация на нем уже работает и больше ничего делать не нужно.

Чтобы настроить 2FA на iPhone, iPad или iPod touch, если она выключена, сделайте так:

- Зайдите в раздел «Настройки» → Имя профиля → «Пароли и безопасность».

- Нажмите «Включить» под строкой «Двухфакторная аутентификация».

- Нажмите «Продолжить».

- Напишите номер телефона, на который будут приходить смс или автоматические телефонные вызовы.

- Нажмите «Далее».

- Введите полученный на телефон код.

На компьютере Mac двухэтапная аутентификация включается подобным образом, только нужно зайти в меню Apple → «Системные настройки» → Apple ID.

Microsoft. Для включения двухэтапной аутентификации в Windows 8, 10 и 11:

- Перейдите на страницу «Безопасность». Для входа вас попросят ввести логин и пароль в Microsoft.

- Найдите внизу кнопку «Двухшаговая проверка» и нажмите ее.

- Выберите один из вариантов подтверждения личности. На выбор: приложение Microsoft Authenticator или аналогичное, код из письма на запасной адрес электронной почты или из смс.

Например, если выбрать письмо на почту, туда придет проверочный код. Когда вы его введете, Microsoft предложит сохранить одноразовый резервный код для экстренного доступа к аккаунту.

Чтобы отключить двухэтапную аутентификацию в Windows, еще раз нажмите кнопку «Двухшаговая проверка».

Яндекс. Этот сервис предлагает только один способ двухфакторной аутентификации — с помощью одноразовых паролей через приложение «Яндекс-ключ». Пожалуй, это самый долгий вариант включения 2FA, зато приложением можно будет пользоваться и в других случаях, когда нужно подтвердить владение аккаунтом:

- Перейдите на страницу настроек и нажмите «Включить» рядом с надписью «Двухфакторная аутентификация». Альтернативный вариант — перейдите на вкладку «Безопасность» и выберите способ входа «Яндекс-ключ».

- Получите код на привязанный номер телефона и введите его на новой странице.

- Придумайте пин-код длиной от 4 до 20 цифр и запомните его.

- На новой странице появится QR-код и ссылки для скачивания «Яндекс-ключа».

- Установите приложение «Яндекс-ключ».

- Отсканируйте в приложении QR-код с открытой страницы настроек — так вы добавите в приложение свой аккаунт в Яндексе.

- Введите пин-код из шага 3 в приложении и получите уникальный ключ, он же одноразовый пароль, который действует 30 секунд.

- Вернитесь в настройки Яндекса, нажмите «Следующий шаг» и введите этот пароль. Если этого не сделать, двухфакторная аутентификация не включится.

Теперь при любом входе в сервисы Яндекса вам придется вводить новый одноразовый пароль или сканировать QR-код через приложение «Яндекс-ключ».

Чтобы отключить двухфакторную аутентификацию, вновь зайдите на вкладку «Безопасность», поменяйте способ входа на «Пароль», подтвердите свое намерение кодом из смс и придумайте новый пароль для аккаунта в Яндексе.

«Вконтакте». Чтобы включить 2FA во «Вконтакте», зайдите в настройки в профиле и выберите вверху пункт «Аккаунт VK ID» или «Управление VK ID». В разделе «Безопасность и вход» выберите «Подтверждение входа».

Есть два варианта:

- Подтверждение через смс. Для подключения этого способа введите последние четыре цифры номера входящего звонка или код из смс. В будущем при входе с нового устройства или браузера вам будут приходить коды в смс.

- Подтверждение резервным кодом из приложения для генерации кодов. В процессе настройки вас попросят установить такое приложение, сгенерировать там набор одноразовых кодов и передать их сервису. Этот способ более трудоемкий, чем первый, и особого практического смысла в нем нет: когда вы включаете подтверждение через смс, система присылает вам десять одноразовых кодов на всякий случай. Можно не тратить лишнее время и не ставить приложение для генерации кодов, если оно вам не нужно.

Для отключения любого из способов вам нужно принять звонок или код в смс.

Telegram. В Telegram двухфакторная аутентификация работает как бы наоборот. Стандартный метод авторизации — через код в смс, но также можно настроить дополнительную защиту в виде постоянного пароля.

Установить 2FA в приложении или веб-версии несложно: «Настройки» → «Конфиденциальность» → «Двухэтапная аутентификация». Там нужно будет задать пароль, причем Telegram не предъявляет никаких требований к его виду и сложности. После двукратного ввода пароля вас попросят ввести адрес электронной почты. На него придет код, которым нужно подтвердить установку двухэтапной аутентификации.

Чтобы удалить пароль, войдите в настройки и выберите «Отключить пароль». Подтверждать это действие вводом пароля не нужно.

WhatsApp. В этом мессенджере зайдите в раздел «Настройки» → «Аккаунт» → «Двухшаговая проверка». Если включить эту функцию, то при подтверждении номера в WhatsApp придется вводить пин-код из шести любых цифр. Чтобы вы его не забыли, на следующем шаге предложат ввести адрес электронной почты для напоминания.

Кроме того, приложение иногда будет просить вас ввести пин-код просто так, чтобы не забывать.

Отключить 2FA в WhatsApp можно там же в настройках, при этом вводить пин-код или еще как-то подтверждать свои намерения не нужно.

PlayStation. Двухэтапная аутентификация на Sony PlayStation пригодится для повторного входа в аккаунт Sony Entertainment, после смены пароля или адреса электронной почты.

Она работает только на консолях PlayStation 4 и PlayStation 5, а также при входе в PlayStation Network из браузера.

Для настройки двухшаговой проверки в PS5 перейдите в раздел «Настройки» → «Пользователи и учетные записи» → «Безопасность» → «Двухэтапная аутентификация». Затем нажмите «Активировать» и выберите один из двух способов подтверждения:

- Пароль из смс. В этом случае вам дадут еще и список резервных одноразовых кодов на случай, если телефон потеряется или его украдут.

- Одноразовые коды из приложения-генератора ключей вроде «Яндекс-ключа» или Microsoft Authenticator. Вместо ввода ключа можно отсканировать QR-код в приложении.

В PS4 дополнительная защита настраивается так же, только путь немного отличается: «Настройки» → «Управление учетной записью» → «Данные учетной записи» → «Безопасность» → «Двухэтапная аутентификация».

В браузере перейдите на страницу двухэтапной аутентификации и нажмите «Включить». После ввода логина и пароля нажмите «Изменить» на открывшейся странице в строке «Двухэтапная аутентификация».

Для отключения 2FA во всех случаях выберите статус «Деактивировать» на странице настроек безопасности.

Xbox. Для этой консоли используется аккаунт Microsoft, о настройке дополнительной защиты которого я рассказала выше.

Steam. В этом игровом сервисе двухфакторную аутентификацию назвали Steam Guard, она включается, когда вы входите в аккаунт с нового устройства или браузера. Чтобы ее настроить, нажмите на свой ник в правом верхнем углу, выберите пункт «Об аккаунте» → «Настройка Steam Guard».

Защиту можно настроить одним из двух способов:

- Получать коды на телефон. Для этого установите приложение Steam Guard и следуйте инструкции. Нужно будет войти в приложение со своим логином и паролем Steam, подтвердить номер телефона кодом из смс, сохранить резервный код на крайний случай — и получать периодически обновляемые одноразовые коды для входа в Steam.

- Получать коды по электронной почте. При настройке нужно будет выйти из аккаунта и зайти вновь, используя одноразовый код из письма на электронную почту.

Отключить двухфакторную аутентификацию можно на той же странице «Настройка Steam Guard», но сервис не рекомендует так делать. Если не пользоваться дополнительной защитой, вам будут недоступны торговые операции с другими игроками по покупке, продаже и обмену игровым инвентарем.

Какие есть приложения для двухфакторной аутентификации

Многие популярные сервисы поддерживают 2FA с помощью одноразовых паролей, созданных в приложениях — генераторах ключей. Расскажу о трех бесплатных приложениях, которые могут пригодиться.

Плюс таких кодов — их можно получить даже без интернета и пользоваться сервисами как обычно. Например, в аккаунт на рабочем компьютере можно попасть, когда не получается выйти в интернет с телефона. И тогда не нужно подтверждать вход другим способом: например, с другого устройства.

«Яндекс-ключ». С помощью него можно войти не только в аккаунт в Яндексе, но и во «Вконтакте», Google, Microsoft и других популярных сервисах.

Вот как пользоваться приложением:

- Установите приложение «Яндекс-ключ» для Android или iOS.

- Выберите сервис, в который хотите заходить с двухфакторной авторизацией, например «Вконтакте».

- Перейдите в настройки 2FA в сервисе: во «Вконтакте» зайдите на страницу «Подтверждение входа» и нажмите «Приложение для генерации кодов».

- Отсканируйте в приложении «Яндекс-ключ» QR-код из настроек двухфакторной аутентификации нужного сервиса. Вместо этого можно ввести вручную секретный ключ, который покажет сервис.

- Введите одноразовый ключ, созданный приложением «Яндекс-ключ», на странице сервиса, и подтвердите ввод.

Чтобы не потерять настройки сервисов для входа через «Яндекс-ключ», можно создать их резервную копию на сайте Яндекса. Это бесплатно и безопасно: сервис утверждает, что информация хранится в зашифрованном виде.

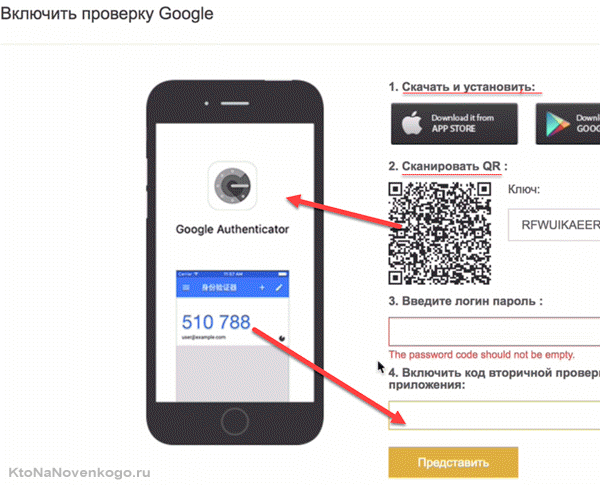

Google Authenticator. Приложение работает аналогично «Яндекс-ключу» и поддерживает двухфакторную аутентификацию в разных сервисах. Вот как его настроить:

- Скачайте Google Authenticator для Android или iOS.

- Отсканируйте QR-код или введите секретный ключ из нужного сервиса.

Microsoft Authenticator. Для работы приложению обязательно нужен аккаунт Microsoft. Как и в двух предыдущих генераторах ключей, можно входить и в другие сервисы — например, Google или «Вконтакте»:

- Скачайте Microsoft Authenticator: Android, iOS.

- Введите логин и пароль от учетной записи Microsoft.

- Получите на электронную почту код безопасности и введите его.

- Выберите, включить ли автозаполнение — сохранять ли данные для входа в приложения. Это не обязательно.

Теперь в приложении появится ваша учетная запись, разрешение входить на этом устройстве без ввода пароля и одноразовый код, который действует 30 секунд. По умолчанию приложение будет заблокировано. Чтобы войти в него, нужно приложить палец или ввести пин-код — в зависимости от того, какие настройки безопасности включены на вашем смартфоне.

Настройки двухфакторной авторизации в других сервисах аналогичны «Яндекс-ключу»: нужно отсканировать QR-код или ввести секретный ключ, после чего приложение будет генерировать одноразовые пароли для входа.

Как восстановить доступ к аккаунту с двухфакторной аутентификацией

Если вы потеряли доступ к аккаунту с двойной защитой, многие сервисы потребуют подтвердить вашу личность. Например, показать ваш паспорт или ввести код, отправленный на запасной адрес электронной почты. Процедура восстановления может затянуться.

Если вы потеряли телефон и не можете сгенерировать одноразовый пароль или принять смс, в некоторых сервисах нужно просто отключить двухфакторную аутентификацию и входить только по паролю. Если же для подтверждения требуется код из смс, как в Яндексе или во «Вконтакте», то придется пообщаться с техподдержкой. Возможно, вас попросят восстановить сим-карту.

Запомнить

- Двухфакторная аутентификация — это дополнительная мера защиты при входе в свой аккаунт на новом устройстве или после выхода из профиля.

- Ее можно бесплатно и быстро настроить во всех популярных сервисах, выбрав один из способов подтверждения.

- Если не любите получать коды на телефон, можете пользоваться приложением, которое генерирует коды: такой вариант поддерживают многие сервисы.

- Отключить 2FA можно без подтверждений или с кодом в смс — это зависит от настроек конкретной соцсети, операционной системы или игровой платформы.

Аутентификация — что это такое и почему сейчас повсеместно используется двухфакторная аутентификация

Здравствуйте, уважаемые читатели блога KtoNaNovenkogo.ru. Хочу продолжить тему толкования простыми словами распространенных терминов, которые можно повсеместно встретить в наш компьютерный век. Чуть ранее мы уже поговорили про валидацию и верификацию, а так же про девайсы с гаджетами и про аутсорсинг.

Сегодня у нас на очереди аутентификация. Что означает это слово? Отличается ли сие понятие от авторизации или идентификации? Какие методы аутентификации существуют, насколько сильно они защищены, почему могут возникать ошибки и почему двухфакторная аутентификация лучше однофакторной?

Интересно? Тогда продолжим, а я постараюсь вас не разочаровать.

Что такое аутентификация?

На самом деле, это та процедура, которая хорошо знакома не только нам (современным жителям), но и нашим далеким предкам (практически испокон веков).

Если говорить кратко, то аутентификация — это процесс проверки подлинности (аутентичность — это значит подлинность). Причем не важно каким способом (их существует как минимум несколько типов). Простейший пример. Вы заходите в свою квартиру открывая замок ключом. И если дверь таки открылась, то значит вы успешно прошли аутентификацию.

Разложим в этом примере все по полочкам:

- Ключ от замка — это ваш идентификатор (вставили и повернули — прошли идентификацию). В компьютерном мире это аналог того, что вы сообщили системе свое имя (ник, никнейм).

- Процесс открывания (совпадения ключа и замка) — это аутентификация. В компьютерном мире — это аналог прохождения этапа проверки подлинности (сверке введенного пароля).

- Открывание двери и вход в квартиру — это уже авторизация (получение доступа). В сети — это вход на сайт, сервис, программу или приложение.

Как вы уже, наверное, поняли — двухфакторной аутентификации в данном примере будет отвечать наличие на двери второго замка (либо наличие собаки в доме, которая уже проведет свою собственную аутентификацию опираясь на биометрические признаки — запах, внешний вид, наличие вкусняшек у вас в кармане).

Еще один пример. Печать на документе (в паспорте, сургучная печать на старинных письмах).

Как видите — все предельно просто. Но сегодня под этим термином чаще всего понимают именно электронную аутентификацию, т.е. процесс входа на сайты, сервисы, в системы, электронные кошельки, программы и даже подключение к домашней WiFi сети. Но по сути, тут мало отличий от приведенного примера.

В электронном варианте у вас так же будет идентификатор (в простейшем случае это логин) и пароль (аналог замка), необходимый для аутентификации (входа в систему, получение доступа к интернету, входа в онлайн-сервис и т.п.).

Как я уже говорил выше, существует несколько типов аутентифаторов:

- Пароль. Знаешь пароль — проходи. Это самый простой и дешевый способ проверки подлинности. Фишка в том, что пароль знают только те, кому надо. Но есть несколько «но». Пароль можно подобрать, либо украсть, либо получить путем социального инжиниринга (развода), поэтому его надежность всегда находится под сомнением.

- Устройство (токены). Простейший пример — это карта или ключ доступа (на манер того, что используется в домофонах). Ну, или банковская карта, дающая доступ к вашим деньгам. Защита тут выше, чем у пароля, но устройство можно украсть и несанкционировано использовать. К тому же, такая проверка подлинности подразумевает под собой расходы.

- Биометрия. Отпечаток пальца, сетчатка глаза, голос, лицо и т.п. Этот способ аутентификации считается наиболее надежным и тут не нужно с собой носить устройство, которое можно потерять или украсть (просто достаточно быть собой).

Правда, точность идентификации тут не стопроцентная, да и системы эти не из дешевых.

Как видите, нет идеала. Поэтому зачастую для усиления безопасности используют так называемую двухфакторную (двухэтапную) аутентификацию. Давайте рассмотрим на примере.

Двухфакторная (2FA — двухэтапная) аутентификация

Например, во многих кошельках для хранения криптовалюты, и прочих сервисах связанных с доступом к деньгам, двухфакторная аутентификация сводится к следующему:

- Первым этапом проверки подлинности служит обычный вход с помощью логина и пароля (многоразового, т.е. постоянного, не меняющегося на протяжении какого-то времени).

- А вот второй этап обычно сводится к вводу еще и одноразового пароля (при следующем входе он будет уже другой). Эти пароли сообщаются непосредственно в процессе входа в систему и передают пользователю обычно так:

- В СМС-сообщении на ваш мобильный телефон, но иногда эти одноразоваые пароли могут присылать на электронную почту или в ваш телеграм.

- С помощью специально предназначенного для этого приложения, которое устанавливается на мобильный телефон и проходит привязку к данному сервису. Чаще всего для этой цели используют Google Authenticator или Authy (их еще называют 2FA-токены).

Что это дает? Существенное повышение безопасности и снижение риска аутентификации вместо вас мошенников. Дело в том, что перехватить одноразовый пароль намного сложенее, чем узнать пароль многоразовый. К тому же, получить доступ к мобильному телефону (да и просто узнать его номер) намного сложнее, чем покопаться у вас на компьютере или в электронной почте.

Но это лишь один из примеров двухфакторной аутентификации (2FA). Возьмем уже упоминавшиеся выше банковские карты. Тут тоже используется два этапа — проверка подлинности с помощью устройства (идентификационного кода на карте) и с помощью ввода личного пароля (пинкода).

Еще пример из фильмов, когда сначала вводят код доступа, а потом идет проверка сетчатки глаза или отпечатка пальца. По идее, можно сделать и три этапа, и четыре, и пять. Все определяется целесообразностью соблюдения компромисса (что это такое?) между обострившейся паранойей и разумным числом проверок, которые в ряде случаев приходится проходить довольно часто.

В большинстве случаев хватает совмещения двух факторов и при этом не доставляет очень уж больших неудобств при частом использовании.

Ошибки аутентификации

При использовании любого из упомянутых выше типов аутентификаторов (паролей, устройств и биометрии) возможны ошибки. Откуда они берутся и как их можно избегать и разрешать? Давайте посмотрим на примере.

Допустим, что вы хотите подключить компьютер или смартфон к имеющейся у вас в квартире беспроводной сети. Для этого от вас потребуют ввести название сети (идентификатор) и пароль доступа (аутентификатор). Если все введено правильно, то вас авторузует и вы получите доступ с подключаемого устройства в интернет.

Но иногда вам при этом может выдаваться сообщении об ошибке аутентификации. Что в этом случае вам сделать?

- Ну, во-первых, проверить правильность вводимых данных. Часто при вводе пароль закрывается звездочками, что мешает понять причину ошибки.

- Часто используются пароли с символами в разных регистрах (с большими и маленькими буквами), что не все учитывают при наборе.

- Иногда причиной ошибки может быть не совсем очевидная двухфакторная система проверки подлинности. Например, на роутере может быть включена блокировка доступа по MAC-адресу. В этом случае система проверяет не только правильность ввода логина и пароля, но и совпадение Мак-адреса устройства (с которого вы осуществляете вход) со списком разрешенных адресов. В этом случае придется лезть в настройки роутера (через браузер с подключенного по Lan компьютера) и добавлять адрес этого устройства в настройках безопасности беспроводной сети.

Системы биометрии тоже могут выдавать ошибки при распознавании в силу их несовершенства или в силу изменения ваших биометрических данных (охрипли, опухли, глаза затекли, палец порезали). То же самое может случиться и с приложениями, используемыми для двухфакторной аутентификации. Именно для этаких случаев предусматривают систему получения доступа по резервным кодам. По сути, это одноразовые пароли, которые нужно будет распечатать и хранить в ящике стола (сейфе).

Если обычным способом аутентифицироваться не получается (выдается ошибка), то резервные коды дадут возможность войти. Для следующего входа нужно будет использовать уже новый резервный код. Но у этой палочки-выручалочки есть и обратная сторона медали — если у вас эти резервные коды украдут или выманят (как это было со мной, когда я потерял свои Яндекс деньги), то они сработают как мастер-ключ (универсальная отмычка) и вся защита пойдет прахом.

Что это? Двухфакторная аутентификация представляет собой двухступенчатый процесс входа в аккаунт. Если в классической схеме используется только пароль, то подключение второго фактора предполагает введение кода из СМС или электронной почты после введения пароля, или использование физического носителя.

Где используется? Такой способ аутентификации сейчас используется практически на всех интернет-ресурсах и в приложениях, так как значительно повышает уровень безопасности и уберегает ваши личные данные от взлома.

В статье рассказывается:

- Что такое аутентификация

- Суть двухфакторной аутентификации

- Сферы применения двухфакторной аутентификации

- Примеры второго фактора аутентификации

- Как включить двухфакторную аутентификацию в разных сервисах

- Правила безопасности для двухфакторной аутентификации

-

Пройди тест и узнай, какая сфера тебе подходит:

айти, дизайн или маркетинг.Бесплатно от Geekbrains

Что такое аутентификация

Под аутентификацией понимается проверка подлинности при доступе к каким-либо данным. В системе предварительно происходит идентификация субъекта, проходящего процедуру. На этой стадии пользователь вводит логин, пароль, e-mail, выступающие в роли идентификатора, и система начнёт производить их сравнение с сохраненными параметрами в базе данных.

Затем структура, к которой произошло обращение, делает запрос на подлинность пользователя. Происходит сличение предоставленных системе паролей с содержимым базы данных в соответствии с идентификаторами. Этот этап и можно назвать аутентификацией.

В зависимости от требуемой защищённости используются различные характеристики субъекта, которые называются факторами аутентификации. Выделяют 3 типа:

- Какие-либо секретные сведения, известные лишь авторизованному субъекту (например, некоторая последовательность символов, то есть пароль).

- Обладание уникальным физическим объектом (в этом качестве могут выступать ключ от замка, смарт-карта, личный штамп и пр.).

- Биометрические данные. В этом случае характеристикой может быть физическая особенность субъекта – фотографическая карточка, отпечаток пальца, скан сетчатки глаза и пр.

Скачать файл

Защищённость системы и уровень доступа к её данным определяет какие именно факторы необходимы: ПИН-коды, пластиковые карты, ключи или обычные пароли. Следующим этапом после успешного завершения идентификации и аутентификации является процесс входа в систему, то есть авторизация.

Существуют ли угрозы при однофакторной аутентификации?

Рассмотрим ещё раз стадию запроса системой доказательств вашей личности. Если ей достаточно только одного способа верификации, то это — однофакторная аутентификация.

Наиболее распространённый вид аутентификационного формата – введение пароля, после подтверждения которого вы успешно авторизуетесь.

Тем не менее при обилии способов взлома, кражи паролей такой способ содержит риски:

- Задавая простой пароль, мы подвергаемся опасности, так как современный уровень криптоанализа позволяет похитить его.

- Если же мы сформировали сложный пароль, то риск аутентификации злоумышленником становится меньше. Угроза здесь в другом. Длинная цепочка символов трудна для запоминания, поэтому его можно просто забыть. А если такой пароль записать, то он опять же может стать лёгкой добычей недоброжелателя.

Читайте также

Ограничиваться при аутентификации только одним паролем нецелесообразно. Его можно перехватить даже при вводе, для этого существуют различные кейлоггеры.

В современном мире каждый сталкивается с необходимостью получения доступа к той или иной базе данных. Некоторые из них и не нуждаются в особой защите. Например, какой-либо развлекательный сайт не имеет важной информации. Но, существуют и такие системы, данные которых являются чрезвычайно значимыми. Скажем, информация банков, или госорганов, содержащая сведения личного характера.

Защита в этом случае должна быть надёжной и комплексной. Здесь можно применить двухфакторную аутентификацию, то есть такой способ, при котором подтверждение подлинности субъекта происходит по двум каналам.

Казусы могут быть самыми различными: попадание корпоративного компьютера в чужие руки, или удалённая работа с домашнего компьютера, защита которого оставляет желать лучшего. Поэтому с целью снижения угроз добавляется вспомогательный фактор аутентификации.

Суть двухфакторной аутентификации

Двухфакторная аутентификация — это такой метод идентификации пользователя при входе в какой-либо сервис, при котором подтверждение подлинности происходит двумя разными способами. Это значительно повышает защищенность. Практически это реализуется следующим образом: сначала требуется ввести логин и пароль, затем – специальный код подтверждения, сгенерированный системой защиты и высланный пользователю.

В редких случаях на второй стадии у пользователя запрашиваются специальные USB-ключи или биометрические данные. Принцип двухфакторной аутентификации прост: нужно два раза подтвердить свою подлинность при помощи ввода двух «идентификаторов», первый из которых хранится в вашей памяти, а вторым вы обладаете.

Топ-30 самых востребованных и высокооплачиваемых профессий 2023

Поможет разобраться в актуальной ситуации на рынке труда

Подборка 50+ ресурсов об IT-сфере

Только лучшие телеграм-каналы, каналы Youtube, подкасты, форумы и многое другое для того, чтобы узнавать новое про IT

ТОП 50+ сервисов и приложений от Geekbrains

Безопасные и надежные программы для работы в наши дни

Уже скачали 19606

Тем не менее, такой способ защиты не является стопроцентным, но он гораздо эффективнее сохраняет информацию в безопасности по сравнению с традиционным парольным. Второй фактор ставит дополнительный барьер, который должен преодолеть злоумышленник. Ему теперь не только нужно узнать пароль, но и каким-то образом завладеть телефоном жертвы или доступом в E-mail. А если установлена двухфакторная аутентификация почты, то эта задача становится ещё труднее.

В современном мире предпринимались попытки найти альтернативу паролям, но в силу инертности полностью изжить эту привычку пока не удалось. Поэтому использовать двухфакторную аутентификацию рационально по причине простоты и надёжности. Кстати, этот метод еще и служит своеобразной «сигнализацией», предупреждающей владельца о попытках взлома.

Если вы получили СМС или электронное письмо с кодом, не совершая никаких действий по входу в ту или иную систему, значит кто-то предпринимает попытки получить доступ к вашему аккаунту. Тут следует не мешкая заменить пароль!

Сферы применения двухфакторной аутентификации

Приведём несколько примеров сервисов и социальных сетей, которые предлагают использовать двухфакторную аутентификацию: Steam, Twitter, Gmail, Figma, Bitrix24, GitHub. Их авторами предлагается выбрать разные типы: SMS, список одноразовых паролей и пр.

Но, не следует забывать, что код двухфакторной аутентификации хоть и более серьёзная защита, чем простой ввод пароля, тем не менее это не дает полной гарантии. У пользователя могут быть некоторые затруднения при входе в аккаунт.

Здесь прослеживается зависимость надёжности от терпения пользователя. Лучше потратить пару минут на ввод пароля двухфакторной аутентификации, чем потерять контроль над своим же аккаунтом. Советуем применять 2FA в тех ситуациях, когда для входа используется неизвестное устройство.

Этот способ защиты не дает твердых гарантий безопасности, но дополнительная преграда на пути взломщиков никогда не помешает. Тем более, не так уж и много усилий он требует от пользователя.

Примеры второго фактора аутентификации

- СМС-код с подтверждением. Рассчитан на то, что телефон всегда находится в распоряжении пользователя и не передается в другие руки. Следовательно, оповещение может прочитать только сам владелец. Двухфакторная аутентификация на телефоне — обычная практика практически всех онлайн-банков.

- Сообщение на E-mail. После ввода в соответствующие поля логина и пароля сервис автоматически создает письмо и отправляет её на почту. Кликнув на ссылку, пользователь подтверждает свою идентичность. Имеет меньшую безопасность, потому что почтовый аккаунт легче взломать.

- Подтверждение в программе. Если сервис выпустил приложение, и вы его скачали и запустили, то вам задается вопрос о подтверждении личности. Так, к примеру, осуществляется вход в Google-аккаунт.

- Приложение-аутентификатор с кодом. Это более продвинутый способ защиты. Создаются специальные приложения – например, Duo Mobile. как подключить двухфакторную аутентификацию в этом случае? Все очень просто. Заходите в настройки безопасности сервиса и в опциях выбираете использование программ. Затем, скачанное и установленное приложение генерирует с определённой периодичностью одноразовые пароли.

Точный инструмент «Колесо компетенций»

Для детального самоанализа по выбору IT-профессии

Список грубых ошибок в IT, из-за которых сразу увольняют

Об этом мало кто рассказывает, но это должен знать каждый

Мини-тест из 11 вопросов от нашего личного психолога

Вы сразу поймете, что в данный момент тормозит ваш успех

Регистрируйтесь на бесплатный интенсив, чтобы за 3 часа начать разбираться в IT лучше 90% новичков.

Только до 20 февраля

Осталось 17 мест

- Аутентификация по QR-коду. Программа может работать с QR-кодами. Просто поднесите камеру смартфона к компьютеру для того, чтобы система удостоверилась, что вход осуществляете именно вы. По такому принципу функционирует Яндекс почта с приложением «Ключ».

- Устройство-аутентификатор. Выглядит как обычная флешка, но с кнопкой и маленьким дисплеем. При нажатии кнопки высвечивается код. При потере этого девайса нужно обратиться в место выдачи, иначе доступа к системе не будет.

- USB-токен. Похожее устройство, отличается тем, что содержит микросхему, хранящую криптографические ключи. При подключении к компьютеру автоматически вводит пароль. Потеряв токен, вы также лишитесь возможности войти на сервис.

- NFC-карта или карта с магнитной лентой. Некоторые работники банков работают на компьютерах с подключенным специальным считывателем. Вставив в ридер карту, сотрудник подтверждает свой доступ.

- Биометрия. Физические особенности человека (отпечатки пальцев, лицо, голос, сетчатка глаз) уникальны, поэтому их использование при аутентификации очень надёжно. Обычно такой метод применяется на закрытых секретных объектах с повышенным уровнем безопасности.

Как включить двухфакторную аутентификацию в разных сервисах

Как правило, опции активации этой функции находятся в разделе сервиса «безопасность» или «настройки конфиденциальности», названия у разных систем могут отличаться.

Не все сервисы предлагают такую защиту. Если вы не нашли как поставить двухфакторную аутентификацию, возможно, в системе её просто-напросто нет.

ВКонтакте

ВК реализовал идентичную процедуру подключения 2ФА как на компьютер, так и на смартфон. Найдите в настройках аккаунта опцию «безопасность и вход» — «Подтверждение входа».

Введите в поле пароль и дайте согласие на подтверждение.

Кликните (или тапните на сенсорном экране смартфона) кнопку «Позвоните мне». Затем введите последние четыре цифры связавшегося с вами номера. Если звонка не последовало, то можно продублировать операцию, запросив код по SMS.

Telegram

Расскажем, как сделать двухфакторную аутентификацию в этой сети. Зайдите в «настройки» — «Конфиденциальность».

Нужно ввести код из SMS и пароль при входе с нового устройства. Нажав кнопку «Задать пароль», впишите и подтвердите его. Есть возможность активировать подсказку.

Укажите E-mail, на этот адрес будет выслан код, который и надо будет ввести.

Mail.ru

Зайдите в настройки почтового ящика, выберите «Пароль и безопасность» — «Двухфакторная аутентификация».

Если ваш номер не был привязан, то сервис сделает запрос. Добавьте телефон в разделе «Настройки» — «Контакты и адреса».

Затем нажмите кнопку «Подключить» и укажите куда следует отправить SMS, введите полученный код и пароль от почты. Наслаждайтесь безопасностью вашего аккаунта.

Яндекс

Подключаем двухфакторную аутентификацию на Яндексе. Установите приложение Яндекс.Ключ для Android или iOS. С его помощью будет сгенерирован одноразовый пароль.

Откройте страницу Яндекс в браузере, зайдите в настройки аккаунта. Найдите Раздел «Пароли и авторизация» и нажмите «Настроить двухфакторную аутентификацию».

Сервис запросит подтверждение номера телефона, прислав код по SMS.

Придумайте пин-код. С его помощью нужно получить одноразовый пароль в программе Яндекс.Ключ. Код может быть от 4 до 16 цифр.

Отсканируйте в «Ключе» появившийся на следующей странице QR-код. Открыв приложение на смартфоне, тапните на экране кнопку «Добавить аккаунт в приложение».

Читайте также

Отсканируйте QR-код и выберите опцию «Следующий шаг».

Наконец, введите пин-код в Яндекс.Ключе, и вам будет предоставлен пароль для входа в профиль.

Правила безопасности для двухфакторной аутентификации

Следует также упомянуть о необходимых предосторожностях при использовании двухфакторной аутентификации:

- Держите смартфон всегда при себе.

- При наличии у сервиса 2ФА обязательно воспользуйтесь такой возможностью защиты.

- Если ваш телефон двухсимочный, то используйте одну из СИМ-карт только для получений кодов, и нигде не указывайте её номер.

- Заведите дополнительный почтовый ящик и берегите его для входа в наиболее важные для вас сервисы.

- Не используйте в качестве ПИН-кодов для приложений легкодоступную информацию вроде года рождения или номера телефона.

- Придумайте несколько надёжных паролей, желательно с применением спецсимволов, можно также вписать в него название сервиса, для которого он предназначен.

- Скачивайте приложения только из надёжных источников – официального магазина. Сомнительные программы могут содержать в себе различные вирусы, которые могут принести немало бед.

Большое количество организаций оценили преимущества двухфакторной аутентификации в сфере обеспечения электронной безопасности, среди них: IT-компании, финансовые и страховые учреждения, банки, государственные органы различного уровня, НИИ и т.д.

Многие пользователи, у которых использование двухфакторной аутентификации вызывало скепсис, разобравшись в настройках и выяснив, что сложного то ничего и нет, а преимущества очевидны, пересмотрели свое отношение. И теперь охотно используют этот метод. Тем более он постоянно совершенствуется и бурно развивается, впрочем, как и вся сфера информационных технологий.

Поделиться

Твинтнуть

Поделиться

Запинить

Отправить

Двухфакторная авторизация: что это и зачем нужно

Двухфакторная аутентификация — это один из способов повысить безопасность учетной записи. Цифровые учетные записи применяют практически во всех сферах жизни современного человека: на работе, в телефоне, в социальных сетях, в банковском секторе и даже в быту, например, при пользовании IoT-вещами.

Аккаунты похищают, взламывают и воруют. Двухфакторная аутентификация — это эффективный способ защитить вашу цифровую запись от злоумышленников.

Для чего нужна двухфакторная авторизация

Всем известный способ защиты данных с помощью логина и пароля устарел. Современные киберпреступники с легкостью воруют логины и подбирают пароли с помощью специальных программ или используя техники социальной инженерии — когда жертва сама называет комбинацию.

Страдают не только частные лица, но и целые корпорации. Взлом корпоративных аккаунтов может привести к похищению всех данных, порче документов и даже промышленному шпионажу.

Чтобы усложнить хакерам задачу, все чаще для того, чтобы войти в учетную запись, нужно пройти двухфакторную аутентификацию. Что это значит?

Метод заключается в том, чтобы убедиться, что человек, который хочет войти в аккаунт, на самом деле является его владельцем.

Практическая реализация

Двухфакторная авторизация строится на трех составляющих:

-

что вы знаете;

-

чем вы обладаете;

-

кем вы являетесь.

Что вы знаете

Сюда относят ответы на секретные вопросы, PIN- и CVC-коды для банковских карт, любые сочетания символов, известные только вам.

Чем вы обладаете

Некоторые системы и сайты просят показать в камеру смартфона или ноутбука водительские права или ввести номер телефона, на который будет отправлен секретный одноразовый пароль.

Кем вы являетесь

Самые продвинутые системы двухфакторной аутентификации, при которой сканируют отпечатки пальцев, сетчатку глаза или сверяют голос. Кстати, именно такая система используется сейчас при пересечении границы на пограничном контроле, когда нужно приложить палец для считывания биометрических данных.

Безопасность

Разные сайты и приложения имеют разный уровень безопасности. Очевидно, что для того, чтобы включить термостат в умном доме, не нужно сканировать сетчатку глаза. А вот для доступа на рабочее место на правительственном предприятии такая система оправдана.

Впрочем, закон о защите персональных данных обязывает всех владельцев сайтов и сервисов максимально серьезно подходить к вопросам безопасности. Особенно это касается банковской сферы. Все больше покупок совершается через интернет, и все больше хакеров воруют данные кредитных карт именно с сайтов онлайн-магазинов. Поэтому двухфакторная аутентификация — это обязательное условие для надежного онлайн-бизнеса.

Где можно использовать

Двухфакторную аутентификацию можно использовать во всех сферах жизни. Учитывая, что все меньше людей выходят из приложений по завершении работы и огромное количество пользователей применяют элементарные логины и пароли, такой способ доступа рекомендуется настроить для домашнего компьютера и смартфона. Некоторые приложения по умолчанию работают только с двухфакторной аутентификацией, другие придется настраивать самостоятельно.

Безопасный доступ имеет огромное значение для бизнеса. Двухфакторная авторизация обеспечивает:

-

Безопасность. Хакерам сложнее взломать аккаунт работника, а сами сотрудники всегда проходят проверку, что исключает человеческий фактор.

-

Высокая производительность. Будучи уверенными в безопасности аккаунтов, компании переходят на аутсорс и создают удаленные рабочие места. Сотрудники могут работать из любой географической точки и с любого устройства.

-

Снижение затрат на отделы IT и собственной безопасности. Исследование, проведенное группой HDI, показало, что 40% звонков в корпоративную службу поддержки касаются сброса пароля. В среднем технический специалист тратит 20 минут времени на обработку одной такой заявки. Переход на двухфакторную авторизацию в разы сократит потребность пользователей в службе поддержки.

-

Сокращение случаев мошенничества. Лояльность к бизнесу повышается, если компания не была замешана в скандалах с утечкой данных. По данным социологов, уровень тревожности растет из года в год, и все чаще он связан с риском потери или кражи личной информации в сети. Защищая корпоративные и клиентские аккаунты современными методами, бизнес становится более привлекательным в глазах инвесторов и покупателей.

Как настроить двухфакторную аутентификацию

Если вы заходите на какой-либо сайт, скорее всего технические специалисты провайдера или компании уже настроили двухфакторную авторизацию. В каких случаях это можно сделать самостоятельно:

-

Skype;

-

Apple;

-

iCloud;

-

Google;

-

Twitter;

-

Amazon;

-

Dropbox;

-

Instagram;

-

Facebook.

На сайтах этих приложений в разделе «Безопасность» или FAQ подробно описано, как сделать вход в аккаунт безопасным. Для продуктов Apple или Android можно воспользоваться «родными» сервисами или удобными сторонними программами, например, Authy. С помощью последней можно защитить телефон, планшет или домашний компьютер. Программу можно подключить к вашим аккаунтам на многих популярных сайтах:

-

Evernote;

-

Tumblr;

-

LastPass;

-

Google;

-

Amazon Web Services;

-

Facebook;

-

WordPress;

-

Dropbox;

-

DreamHost;

-

Outlook.

При входе в аккаунт, защищенный этим способом, нужно будет отсканировать телефоном уникальный штрихкод, который сгенерирует приложение Authy.

Преимущества и недостатки

Двухфакторная аутентификация обладает очевидными преимуществами — это надежно, просто и подходим всем. Однако у системы есть и свои недостатки.

-

Привязка к телефону. Чаще всего в схеме принимает участие мобильный телефон. Вам приходит СМС-сообщение или на сайте требуется отсканировать штрихкод. Это не очень удобно и не совсем безопасно, ведь телефон могут украсть и воспользоваться всеми данными.

-

Киберпреступность. Хакеры и взломщики постоянно совершенствуют свои навыки. Например, пин-коды и номера карт можно похитить с помощью фишинговых технологий или вирусов.

-

Социальная инженерия. Исследования в банковской сфере показали, что очень много случаев мошеннических переводов с карт произошли из-за того, что пользователи сами называли злоумышленникам все данные.

Несмотря на имеющиеся недостатки, метод двухфакторной аутентификации считается надежным и рекомендован к использованию как частным лицам, так и бизнесу.

Поделиться

Твинтнуть

Поделиться

Запинить

Отправить

Двухфакторная аутентификация – это способ защиты учетных записей от взлома. Впервые она была установлена на устройство с операционной системой iOS. Сегодня такой вариант можно использовать для любых аккаунтов. В этой публикации, подробно разберем, что представляет собой этот инструмент, посмотрим, как он может применяться.

Упомянутые в статье Instagram (Инстаграм) и Facebook (Фейсбук) принадлежат компании Meta, которая признана экстремистской организацией и запрещена в РФ.

Полезные ссылки: Как правильно сделать презентацию: подробная инструкция, Как пользоваться Инстаграм с компьютера: детальный мануал, Как пользоваться Zoom конференции на компьютере: ЧаВо.

Содержание:

- Двухфакторная аутентификация: что это простыми словами;

- Какие объекты нуждаются в усложненной защите;

- Виды двухфакторной аутентификации;

- Преимущества и недостатки двухэтапной верификации;

- Как запустить двухфакторную аутентификацию;

- Отключение двухфакторной защиты на устройствах Apple и Андроид;

- Как злоумышленники обходят даже двухступенчатую защиту.

Двухфакторная аутентификация: что это простыми словами

Двухфакторная аутентификации применяется для идентификации пользователя, который пытается открыть свой аккаунт в интернете. Этот инструмент представляет собой защиту, состоящую из двух слоев: логина и пароля, и кода, который приходит на мобильный телефон.

Данные первой ступени защиты необходимо запомнить. Второй — одноразово высылаются на номер мобильного телефона или защитное приложение.

Таким образом, пользователь который применяет двухступенчатую защиту аккаунта, рассчитывает на высокую защиту от взлома. Кроме СМС, вторым защитным рубежом может выступать запрос биометрических данных: распознавание лица, сканирование отпечатков пальцев.

Несмотря на развитие способов защиты аккаунтов, пароль и логин — это пара, которая будет всегда. На сегодняшний день эти составляющие являются обязательными при регистрации учетных записей в разных сервисах.

Какие объекты нуждаются в усложненной защите

Как мы уже говорили, двухфакторная или (двухслойная) аутентификация усложняет доступ к аккаунтам. Злоумышленникам сложнее будет пробраться через две ступени блокировки при попытке взлома. Данный метод защиты необходим для:

- служебных аккаунтов в социальных сетях;

- личных кабинетов в государственных сервисах (госуслуги, пенсионный фонд, кабинет страхователя);

- электронной почты;

- мессенджеров (WhatsApp,Telegram, Viber);

- игр;

- приложений банка (интернет или СМС-банкинг) и прочих профилей, в которых хранится конфиденциальная информация.

Учетные записи в смартфонах на операционных системах iOS и Android тоже нуждаются в двухфакторной аутентификации. Сервисы Google и Apple позволяют выполнить такие настройки.

На заметку! Если вы владелец сайта и боитесь потерять свою учетную запись в нем, рекомендуем усилить защиту.

Виды двухфакторной аутентификации

Существует несколько видов двухэтапной верификации. Каждый из них легко может реализовать любой пользователь.

Например, в социальной сети Вконтакте, если возникают подозрения на несанкционированный вход в аккаунт, помимо пароля и логина запрашивается код доступа или ввод капчи. Это одна из разновидностей двухфакторной аутентификации.

Рассмотрим более подробно, какие существуют еще варианты.

- Имя пользователя и пароль плюс код из СМС или электронной почты. Данная методика считается стандартной и применяется для любых учетных записей: в Инстаграм, ВК, Одноклассниках и т.д. Будьте осторожны, мошенники постепенно обходят и такой способ блокировки.

- Логин и пароль плюс фотография. При попытке посетить аккаунт делается запрос на сканирование лица. На дополнительно привязанное к аккаунту устройство, приходит фотография того, кто пытается проникнуть в аккаунт. Пользователю остается только подтвердить или запретить вход (если он не совершал попытку входа в учетную запись).

- Логин плюс визуальная метка. Последняя представляет собой графический код, который можно ввести при входе в аккаунт. Данную методику тоже приходится контролировать на дополнительном устройстве (смартфон или планшет). На него будет приходить подтверждение для входа.

- Имя пользователя плюс биометрический сигнал. Если человеку нужно войти в свою учетную запись на компьютере он должен предоставить возможность сканировать свои отпечаток пальца, сетчатку глаз или разрешить распознавание лица. Это можно будет выполнить через веб-камеру, которая установлена на компьютере. Если такой нет, тогда придет оповещение на привязанный смартфон. Для этого достаточно синхронизировать устройства между собой и одновременно на них войти в одну учетную запись.

- Пара логин и пароль плюс аппаратное устройство. В качестве последнего обычно выступает Bluetooth-система, USB, флешка, токен и другие девайсы. Для того чтобы войти в свой профиль недостаточно просто ввести логин и пароль. Дополнительно нужно вставить одно из устройств в компьютер. Это действие подтвердит вашу личность.

- Данные учетной записи плюс метаданные. При попытке зайти в свой аккаунт пользователь должен подключить систему GPS. Спутники считывают местоположение юзера с точностью до одного метра. Только после этого дают разрешение на вход. Желательно, чтобы владелец аккаунта имел отдельный GPS-навигатор, который привязывается к телефону.

Также возможно подключение временного доступа с отправкой разрешения на дополнительное устройство.

Например, пользователь сможет войти в аккаунт только с 10:00 по 11:00. Все остальное время доступ будет закрыт. Обращаем ваше внимание, что этот способ фиксирует IP-адрес девайса, с которого выполняется авторизация в учетной записи.

Преимущества и недостатки двухэтапной верификации

Многие пользователи стараются не использовать двухфакторную аутентификацию для своих аккаунтов. Аргументируют тем, что это достаточно длительный процесс, который усложняет доступ.

Для того, чтобы вы хорошо понимали серьезность этого метода защиты, предлагаем изучить его достоинства:

- повышенная безопасность учетной записи (как говорится один PIN-код хорошо, а два лучше);

- если произойдет кража аккаунта, вы узнаете об этом сразу через PUSH-уведомление или СМС;

- генерация уникальных кодов для каждого входа, при этом пароль остается одним и тем же, пока вы его самостоятельно не измените.

Что касается минусов двухфакторной защиты 2FA, то их три:

- при настройке идентификации через СМС-код, порой его приходится долго ждать.Причина — отсутствие сигнала сотовой связи или технические неполадки при отправке SMS;

- высока вероятность клонирования номера SIM-карты, как следствие — перехват сообщений с кодом доступа;

- низкий заряд батареи. При отправке СМС, телефон может разрядиться, поэтому получить код доступа будет невозможно, как собственно, и войти в учетную запись.

Обратите внимание, если вы используете SMS-код для дополнительной защиты, то его нужно ввести для авторизации в течение 1,5 минуты. Затем нужно будет выполнить повторный запрос кода.

Как запустить двухфакторную аутентификацию

Ниже приведены инструкции по запуску двухфакторной аутентификации для популярных соцсетей и сайтов.

Как запустить двухфакторную аутентификацию для сайта на WordPress

Для того чтобы запустить дополнительною защиту административной панели WordPress, можно воспользоваться бесплатным плагином. Для настройки пройдите пошаговый алгоритм.

- Перейдите в административную панель своего сайта на WordPress, затем кликните по разделу “Плагины”. Нажмите кнопку “Добавить новый”.

- В поисковой строке введите название инструмента Google Authenticator. После кликните “Установить”, следом “Активировать”.

- Если этот плагин не совместим с вашей версией WordPress, обновитесь до последней или воспользуйтесь другим плагином. Одновременно скачайте одноименное приложение на смартфон. Теперь в “админке” перейдите к разделу “Настройки”, кликните по только что скачанному плагину.

- Выйдите на главную страницу вашей консоли, там увидите QR-код и сгенерированный пароль.

Далее запустите приложение на мобильном телефоне, запустите сканер и наведите его на QR-код. Если по какой-то причине не можете выполнить сканирование, в свободное поле введите шифр, который придет в приложении.

Каждый раз, когда пользователь будет входить в административную панель, нужно будет вводить новый одноразовый код.

Как включить двухфакторную аутентификацию в ВК

Если вы имеете рабочий или личный аккаунт в ВК, не мешало бы его защитить. Как это сделать, расскажем в этой инструкции.

- Пройдите обычную авторизацию ВК, затем кликните по иконке профиля и выберите пункт “Настройки”.

- В блоке безопасность нажмите “Подключить” в разделе “Подтверждение прав”.

Далее следуйте инструкциям, чтобы обеспечить двухуровневую защиту. Вам на телефон придет сообщение с кодом. С помощью него вы сможете завершить настройку идентификации.

Как включить двойную защиту в Instagram

В большинстве случаев двухфакторная аутентификация для аккаунта Instagram выполняется с помощью приложений помощников. Наиболее удобный — Google Authenticator.

Вы можете воспользоваться ручным способом настройки.

- Пройдите авторизацию в Instagram со своего смартфона. В профиле найдите пункт “Меню” (три горизонтальные черты). Затем нажмите “Настройки”.

- Теперь найдите раздел “Безопасность” и тапните по нему. Прокрутите страничку вниз, выберите пункт “Двухфакторная аутентификация”. Здесь найдите пункт “Приложение для аутентификации”, передвиньте тумблер в противоположную сторону.

- Кликните “Настроить вручную”. Если при выполнении предшествующего шага переключатель не появился, жмите “Начать”. Сгенерированный ключ скопируйте в свободное поле для ввода.

Отключение двухфакторной защиты на устройствах Apple и Андроид

Если вы не боитесь оставлять свой смартфон со всей конфиденциальной информацией незащищенным, то можете отключить двухуровневую блокировку на Айфоне и Андроиде. Для этого изучите пошаговую инструкцию для этих устройств.

Для iOS

- посетите официальный сайт облачного хранилища iCloud;

- введите код, который придет на все устройства, связанные с одним аккаунтом;

- перейдите к разделу “Управление” на Айфоне;

- переправьтесь на официальный сайт;

- здесь введите логин и пароль;

- в разделе “Безопасность” нажмите на пункт “Изменить”;

- кликните “Отключение аутентификации”.

Вам на устройство придет сообщение с одноразовым кодом. Его нужно ввести в соответствующее поле на сайте, чтобы подтвердить деактивацию защиты.

На Андроид

- Войдите в “Настройки и перейдите к разделу “Аккаунты”.

- Здесь выберите тип “Google Account.”.

- Нажмите на пункт “Безопасность”.

- В разделе “Вход в аккаунт Google” нажмите “Отключение аутентификации”.

- Нажмите кнопку “Отключить” два раза.

После этого рекомендуем удалить все резервные коды и пароли от приложений, которые хранятся на устройствах Android.

Как злоумышленники обходят даже двухступенчатую защиту

Как показывает практика, в большинстве случаев взломы происходят как раз тех страниц, которые имеют двухуровневую верификацию. В результате, вот что мы имеем.

- Захват контроля над учетной записью выполняется следующим образом: заходим на адрес почтового сервиса, сбрасываем пароль. Получаем код доступа на заблокированное устройство. Просим Siri(голосовой помощник) озвучить пришедший код. Для этого не нужно гаджет снимать с блокировки. Вводим код в соответствующее поле, получаем доступ к почте. Отсюда уже отправляем запрос на сброс пароля от самого аккаунта. После чего успешно меняем его на свой и свободно пользуемся “учеткой”.

- Взлом личного кабинета на сайте сотового оператора. Мошенник заранее получает ответы на вопросы от владельца телефона. Этот способ доступен для человека, который знает, кто станет жертвой взлома (это может быть даже знакомый или родственник).Все что нужно — позвонить оператору и ответить на все секретные вопросы для сброса пароля. После этого меняется старый шифр на новый. Далее можно пользоваться учетной записью: заказывать пакеты услуг, СМС, дополнительные услуги.

- Имея личный телефон сотрудника крупной финансовой компании или владельца лицевого счета, легко произвести взлом последнего. С целью подключить услуги или перевести деньги на личный счет, злоумышленник делает запрос на предоставление логина или пароля, дублирует номер телефона или устанавливает переадресацию вызовов и СМС с помощью специальных приложений. После этого с легкостью получает все секретные одноразовые коды. Такая операция производится обычно с целью наживы.

Подведем итоги

Из вышесказанного стоит сделать вывод, что двухуровневая аутентификация еще больше привлекает мошенников. Поэтому для более серьезных аккаунтов наилучший вариант — генерация сложного многосимвольного пароля вручную.Создать такой можно еще с помощью специальных сервисов. Правда после них шифр сложно запомнить.

С уважением, Виктория Чернышенко

специально для проекта proudalenku.ru

На странице содержится реклама. Информация о рекламодателях на сайтах рекламодателей https://skillbox.ru/, https://netology.ru/, https://gb.ru/, https://www.school-xyz.com/, https://wikium.ru/.

В последнее время все чаще встречается выражение «двухфакторная аутентификация», иногда — «многофакторная аутентификация», что по сути одно и то же. Слово «аутентификация» также неизвестно многим пользователям. О чем же идет речь?

Аутентификация в вольном переводе — процедура проверки подлинности. Допустим, вам нужно попасть в свою электронную почту на стороннем сервисе. Что для этого нужно сделать? Правильно, ввести логин и пароль, благодаря чему вы пройдете проверки подлинности (разумеется, если введете верные данные).

Двухфакторная аутентификация — это метод идентификации пользователя, при котором обеспечивается дополнительная защита аккаунта: первая — пароль от аккаунта, вторая — допустим, специальный код, который приходит на номер телефона, привязанный к аккаунту. Нужно это для того, чтобы злоумышленник, даже если у него есть логин и пароль от вашего аккаунта, не смог в него попасть. Если прежде двухфакторную использовали редко, то сейчас многие сервисы вообще без нее не обходятся. Сюда можно отнести, например, онлайн-банкинг. Еще двухфакторная аутентификация встречается в Instagram, ВКонтакте, Одноклассники, Twitter и прочих популярных социальных сетях.

Двухфакторная аутентификация — намного более надежный способ авторизации, нежели аутентификация обыкновенная, то есть ввод только логина и пароля. Однако не нужно думать, что в этом случае аккаунт — что неприступная крепость. Так, если ваш телефон, на который приходит код для двухфакторной аутентификации, окажется в руках злоумышленника, который к тому же знает данные от вашего аккаунта, это позволит ему легко и просто получить доступ к этому аккаунту. Поэтому, если в качестве второй аутентификации используется код из СМС-сообщений, рекомендуется использовать PIN-код для сим-карты, а рабочий стол телефона (смартфона) следует блокировать с помощью пароля или дактилоскопического датчика.

Интересно, что двухфакторная аутентификация хороша не только этим: зачастую на телефон приходит сообщение о том, что кто-то пытался зайти в ваш аккаунт. Если это были не вы, значит, кто-то получил ваши данные, поэтому стоит как минимум заменить пароль на новый, куда более сложный.

Существуют и другие методы двухфакторной аутентификации, не связанные с СМС-сообщениями:

- Код, который приходит на электронную почту

- Смарт-карты

- USB-токен

- Генераторы кодов

- Мобильные приложения для смартфонов

- Сканирование отпечатка пальца

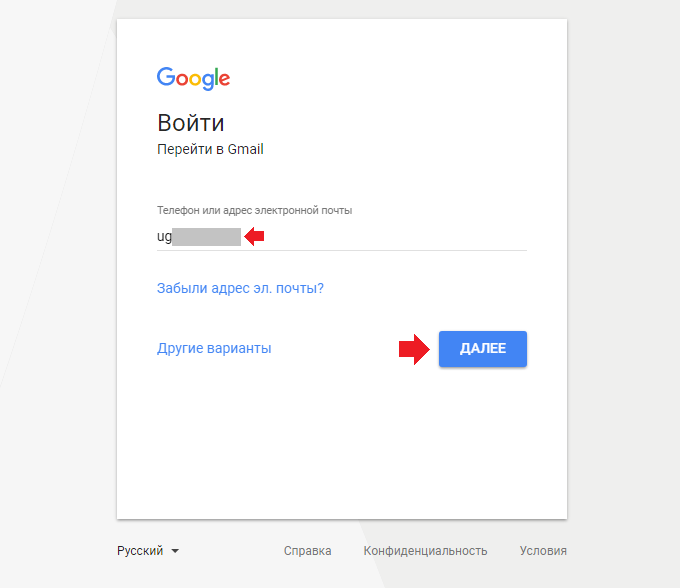

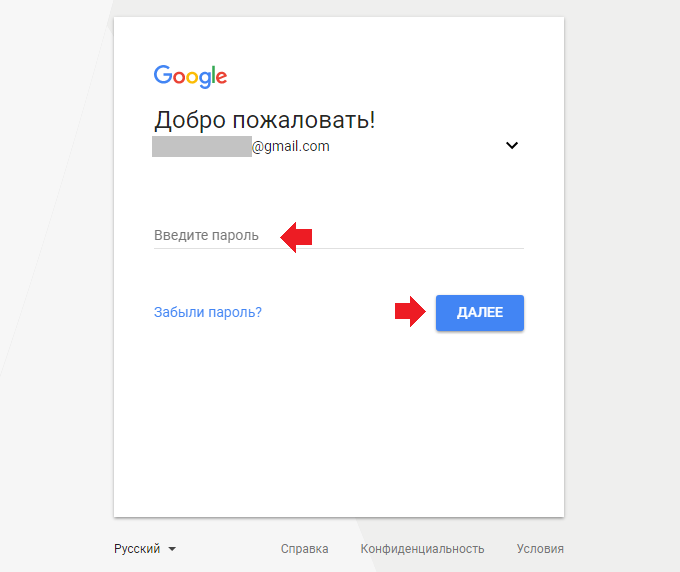

Простой пример использования двухфакторной аутентификации на базе Gmail — постового сервиса Google. Изначально данная функция должна быть включена в настройках почтового ящика. Далее при входе указываете свой логин (адрес e-mail):

Вводите пароль и нажимаете «Далее».

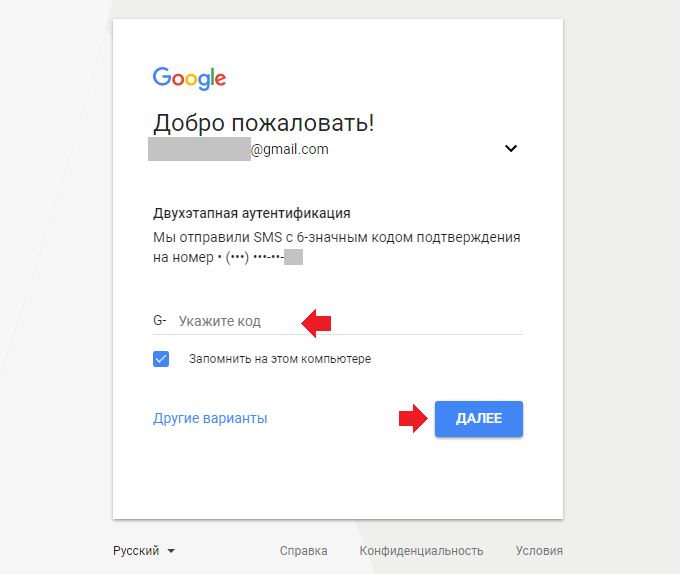

Указывает код, который пришел на привязанный номер телефона.

Далее, если данные верны, вы окажитесь в своем почтовом ящике.

Уважаемые пользователи! Если наш сайт вам помог или что-то в нем не понравилось, будем рады, если вы оставите комментарий. Заранее большое спасибо.